Защита информации

Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Взлом ICLOUD на iPhone,iPad!

Метод подойдет для совершенно любого устройства на iOS (совершенно любой версии). - В чем же суть метода обхода блокировки? - Метод заключается в подмене DNS адресов Apple iCloud. ШАГ 1 Выбираем совершенно любые, разницы нет. ШАГ 2 Если Wi-Fi уже подключен то удалите Wi-Fi и перезагрузите устройство ШАГ 3 Нажмите кнопку «i», затем вставьте, выберите тот, который вам нужен из...

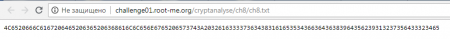

CTF. Учеба с нуля. Стартовые задания категории Crypto.

В данном разделе будет представленная практическая часть. Здесь мы разберем задания с начального уровня Crypto. Подобные задания очень часто попадаются на CTF` ax , так же могут встречаться как простые на более мащтабных сайтах. Все задания будут позаимствованы с доступного сайта: https://www.root-me.org/en/Challenges/Web-Server/ Также, здесь, мы будем разбирать задачи из раздела ...

Различие между компьютерным вирусом, червем и троянским конем

Одна частая ошибка, которую делают люди, когда тема компьютерного вируса возникает, состоит в том, чтобы назвать червя или Троянского коня как вирус. В то время как троянец, червь и вирус часто используются попеременно, они не то же самое. Вирусы, черви и Троянские кони являются всеми вредоносными программами, которые могут нанести ущерб Вашему компьютеру, но существуют различия среди этих...

Использование JavaScript, для взлома сети

В этой статье я постараюсь объяснить, как использовать JavaScript, чтобы создать полезные хакерские проникновения браузера которые повышают производительность. Bookmarklet Все мы знаем, что это полезные закладки. Они позволяют Вам настроить связь с интернет-страницей, категоризировать ее и добавить дополнительные данные. Чтобы помочь Вам найти ее быстрее в будущем и подать ее в структуре...

Как я украду пин от Твоей карточки?

Привет. Поговорим о том, как крадут деньги с твоей банковской карты. Как украсть ПИН-КОД карты? (Все фото прикреплены в конце статьи, приятного чтения:з) Способ 1 - Запись пин кода на карте. Самый тупой, но довольно распространённый - записывать пин-код на карте. В повседневной жизни у нас много карточек, что делаете вы - лезвием выцарапываете пин код, либо же пишите маркером. В этом...

Взлом квадрокоптера || Теория || Способы

Hola Amigos. Блуждая по нашему любимому Youtube'у, я наткнулся на очень интересный ролик связанный с угоном квадрокоптера. Я задался вопросом, а возможно ли просто юзеру угнать коптер. Немного Теории? По сути в теории все легко.Тебе нужно перехватить чистоту коптера и просто угнать его. Но так ли это легко как звучит? Нет.... Разобраться, как устроена передача данных между коптером и...

Как взломать самолёт?

Добрый день, уважаемые форумчане и просто гости ufolabs , интересный заголовок темы, не правда ли?  Сегодня мы с Вами поговорим на такую тему, как безопасность системы посадки воздушного судна, а если быть точнее, то рассмотрим на конкретном примере, почему системы безопасной посадки на самом деле небезопасны, а имеют массу уязвимостей. Как бороться с этими уязвимостями? Каким образом ТЫ...

Сегодня мы с Вами поговорим на такую тему, как безопасность системы посадки воздушного судна, а если быть точнее, то рассмотрим на конкретном примере, почему системы безопасной посадки на самом деле небезопасны, а имеют массу уязвимостей. Как бороться с этими уязвимостями? Каким образом ТЫ...

"Nessus" и Уязвимости

Hola Amigos. Представим что вам надо просканировать "Десяток" компьютеров на уязвимости. Ну не будем же мы подходить к каждому и проверять все в ручную? Хотя возможно и такие найдутся. Я думаю все же знают о "сканерах уязвимости" это первое к чему прибегает "хацкер" ( Прошу прощение кого задело слово Хацкер ) если ему приспичило что то взломать. На таких сканеров множество, Что просто...

Кража паролей: как наши учетки уводят через npm-пакет

Кража паролей лишит вас доступа к своей странице или может оставить без кругленькой суммы – вот оно, счастье злоумышленника. Рассмотрим один интересный способ, как кража паролей может быть успешно реализована. Заполучить пароль или номер кредитной карты можно многими способами. Далее речь пойдет о том, как это делается при помощи внедрения кода в npm-пакет. Вредоносный код, который и...

Получаем доступ к камерам

Сегодня к нам на обзор попал интересный, и не требующий особых умений, способ получения доступа к некоторым камерам видеонаблюдения своего, или чужого города. Очень удобно, когда нужно узнать в какое время ваш спортзал пустует, или есть ли свободные столики в вашем любимом кафе. Что интересно, для подобного рода взлома, хакеру может понадобиться всего лишь ноутбук с интернетом, и ничего более...