T

T0pDro4eR

Предотвращение и обнаружение вторжений – это важнейшие элементы процесса обеспечения безопасности компьютера и компьютерных сетей. В случае взлома компьютера или сетевого устройства необходимо незамедлительно принять меры для:

Признаками, свидетельствующими, что компьютер был скомпрометирован (Indicators of Compromise), т.е. взломан, могут быть:

Loki – это сканер для обнаружения признаков взлома. У Loki открыт исходный код, программа бесплатна, является кроссплатформенной, включает в себя возможности ряда бесплатных инструментов и открытых баз данных по вредоносным файлам. На данный момент программа активно развивается и постоянно пополняется новыми сигнатурами. Вы можете проверить свой компьютер или сервер как на Linux, так и на Windows.

Выявление взлома основано на четырех методах обнаружения:

Установка в Kali Linux

Должна быть установлена YARA, которая по умолчанию уже имеется в Kali Linux.

Так же нужен git и Python. Все манипуляции выполняются в терминале:

Просканировать всю систему на наличие признаков взлома, результаты сканирования сохранить в файл:

Установка Loki в Windows

Скачайте последний выпуск программы с . Распакуйте архив. Программа не требует установки, достаточно распаковать скачанный архив. Для запуска откройте командную строку: нажмите Win+x и выберите «Командная строка (администратор)». Начните с обновления программы и сигнатур, для этого перетащите в открывшееся окно командной строки файл loki-upgrader.exe, нажмите ENTER и дождитесь завершения процесса. После этого перетащите в командную строку файл loki.exe и нажмите ENTER — начнётся сканирование всего компьютера.

Анализ результатов Loki

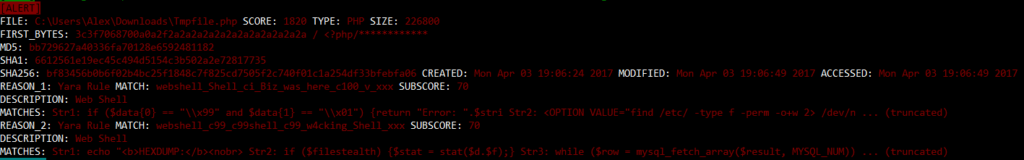

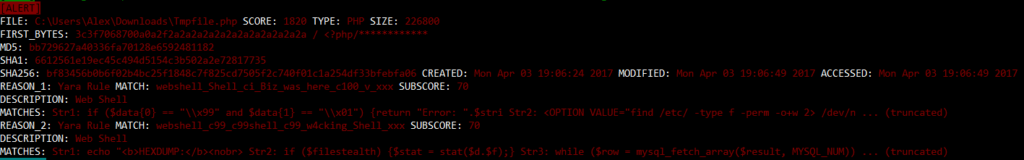

В первую очередь, нужно обращать внимание на сообщения, выделенные красным:

В поле DESCRIPTION дано описание файла и причины его подозрительности. Обычно это вирусы, бэкдоры и другие подобные программы, которые не могут присутствовать на компьютерах большинства пользователей (если они не занимаются анализом вредоносного ПО).

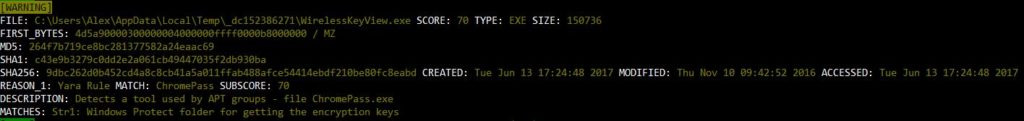

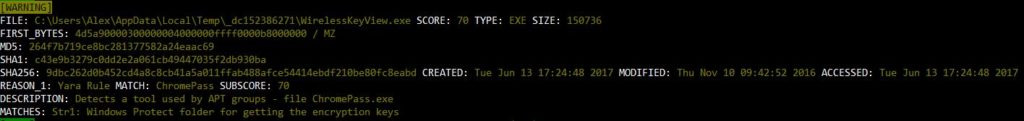

Далее следует обратить внимание на жёлтые предупреждения:

На первом сркиншоте – найден инструмент для восстановления Wi-Fi паролей.

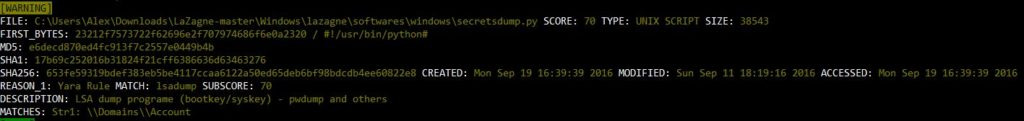

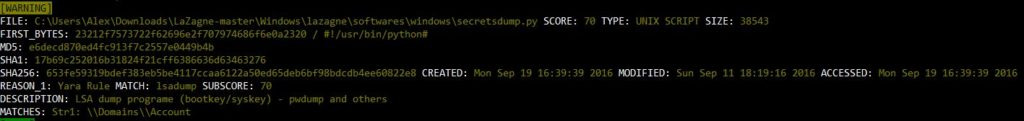

Найдена программа для дампа учётных данных, паролей:

Если вы их не скачивали, то подобных программ не должно быть в вашей системе. Их мог забыть человек, который пытался извлечь сведения из вашего компьютера.

Уведомления, помеченные синим, могут означать вполне легитимную деятельность. Например, на этом скриншоте подключения работающего веб-браузера:

В данном случае они являются легитимными – установлены владельцем. Тем не менее, стоит просмотреть, какие программы прослушивают порты или устанавливают соединения.

Далее пример исполнимого файла, который расположен в директории, где обычно не должно быть исполнимых файлов. Это не обязательно вредоносные файлы, но на них стоит обратить внимание:

Судя по всему, ложное срабатывание (файл идентифицирован по одному только имени файла).

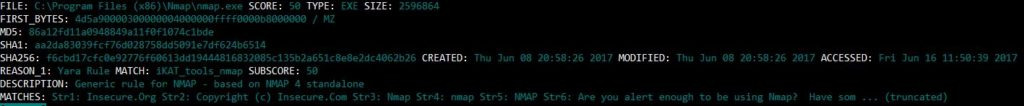

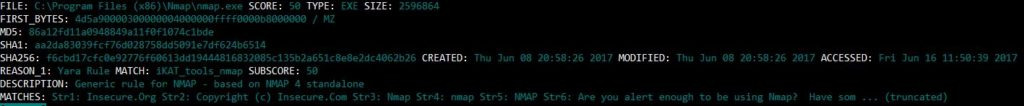

Программа нашла исполнимый файл Nmap:

Вероятно, ложное срабатывание (слишком общий паттерн поиска для Cloud Hopper):

Loki – это несложная программа для выявления признаком компрометации. Она поможет увидеть явные признаки проникновения и заражения компьютера. Также она является хорошим инструментом для изучения и понимания своей операционной системы, происходящих в ней процессов.

- предотвращения дальнейшего распространения угрозы (изоляция скомпрометированного устройства, очистка, полное восстановление системы из доверенной резервной копии и т.д.);

- выявления способов проникновения/заражения и устранение их (исследование эксидента, установка обновлений безопасности, отказ от использования уязвимого ПО и сетевого оборудования, применение систем предотвращения и обнаружения вторжения, установка антивирусного ПО, изменение политики информационной безопасности организации и т.д.);

- оценки и устранения последствий взлома (определение попавшей в результате взлома в руки злоумышленников информации, смена учётных данных, восстановление CDN, предупреждение пользователей о необходимости смены паролей и т.д.).

Признаками, свидетельствующими, что компьютер был скомпрометирован (Indicators of Compromise), т.е. взломан, могут быть:

- появление на компьютере вредоносных файлов (вирусов, бэкдоров, троянов, килогеров, крипторов, майнеров и т.д.), а также хакерский утилит (для исследования сети, эксплуатации уязвимостей, сбора учётных данных и т.д.);

- появление неавторизованных новых исполнимых и других файлов, даже если они не определяются антивирусным ПО как вредоносные;

- неавторизованная сетевая активность (подключение к удалённым хостам, открытие для прослушивания портов неизвестными программами, либо программами, которые не должны этого делать и пр.);

- аномальная активность на дисковых устройствах и повышенное потребление ресурсов системы (из-за поиска по дискам, шифрования файлов, использования ресурсов компьютера в целях злоумышленника для выполнения вычислений или хранения и распространения данных и т.д.)

- и другие признаки, как видимые «на глаз», так и требующие использования специализированного ПО для выявления.

Loki – это сканер для обнаружения признаков взлома. У Loki открыт исходный код, программа бесплатна, является кроссплатформенной, включает в себя возможности ряда бесплатных инструментов и открытых баз данных по вредоносным файлам. На данный момент программа активно развивается и постоянно пополняется новыми сигнатурами. Вы можете проверить свой компьютер или сервер как на Linux, так и на Windows.

Выявление взлома основано на четырех методах обнаружения:

- Имена файлов (соответствие регулярному выражению полного пути файла);

- Проверка правилами Yara (поиск на соответствие сигнатурам Yara по содержимому файлов и памяти процессов);

- Проверка хешей (сравнение просканированных файлов с хешами (MD5, SHA1, SHA256) известных вредоносных файлов);

- Проверка обратной связи C2 (сравнивает конечные точки технологического соединения с C2 IOC).

- Проверка файловой системы Regin (через --reginfs)

- Проверка аномалии процесса

- Сканирование распакованных SWF

- Проверка дампа SAM

- Проверка DoublePulsar — пытается выявить бэкдор DoublePulsar oна порту 445/tcp и 3389/tcp

Установка в Kali Linux

Должна быть установлена YARA, которая по умолчанию уже имеется в Kali Linux.

Так же нужен git и Python. Все манипуляции выполняются в терминале:

apt-get install git python python2

Теперь устанавливаем модули для Python:pip2 install psutil netaddr pylzma colorama

Клонируем Loki с git:git clone

Переходим в папку с программой:cd Loki/

В пакет включён отдельный инструмент для обновления, который называется loki-upgrader.pypython2 loki-upgrader.py

Справка по Lokipython2 loki.py -h

Примеры запуска LokiПросканировать всю систему на наличие признаков взлома, результаты сканирования сохранить в файл:

python2 loki.py -l loki-report.txt

Установка Loki в Windows

Скачайте последний выпуск программы с . Распакуйте архив. Программа не требует установки, достаточно распаковать скачанный архив. Для запуска откройте командную строку: нажмите Win+x и выберите «Командная строка (администратор)». Начните с обновления программы и сигнатур, для этого перетащите в открывшееся окно командной строки файл loki-upgrader.exe, нажмите ENTER и дождитесь завершения процесса. После этого перетащите в командную строку файл loki.exe и нажмите ENTER — начнётся сканирование всего компьютера.

Анализ результатов Loki

В первую очередь, нужно обращать внимание на сообщения, выделенные красным:

В поле DESCRIPTION дано описание файла и причины его подозрительности. Обычно это вирусы, бэкдоры и другие подобные программы, которые не могут присутствовать на компьютерах большинства пользователей (если они не занимаются анализом вредоносного ПО).

Далее следует обратить внимание на жёлтые предупреждения:

На первом сркиншоте – найден инструмент для восстановления Wi-Fi паролей.

Найдена программа для дампа учётных данных, паролей:

Если вы их не скачивали, то подобных программ не должно быть в вашей системе. Их мог забыть человек, который пытался извлечь сведения из вашего компьютера.

Уведомления, помеченные синим, могут означать вполне легитимную деятельность. Например, на этом скриншоте подключения работающего веб-браузера:

В данном случае они являются легитимными – установлены владельцем. Тем не менее, стоит просмотреть, какие программы прослушивают порты или устанавливают соединения.

Далее пример исполнимого файла, который расположен в директории, где обычно не должно быть исполнимых файлов. Это не обязательно вредоносные файлы, но на них стоит обратить внимание:

Судя по всему, ложное срабатывание (файл идентифицирован по одному только имени файла).

Программа нашла исполнимый файл Nmap:

Вероятно, ложное срабатывание (слишком общий паттерн поиска для Cloud Hopper):

Loki – это несложная программа для выявления признаком компрометации. Она поможет увидеть явные признаки проникновения и заражения компьютера. Также она является хорошим инструментом для изучения и понимания своей операционной системы, происходящих в ней процессов.