S

shooter

Original poster

Аналитики «Лаборатории Касперского» об обнаружении необычной версии известной малвари Neutrino, ориентированной на платежные терминалы.

Neutrino уже давно «знаком» специалистами и неоднократно менял свои функции и методы распространения. Однако Neutrino для POS-терминалов – нетипичная версия для данного вредоноса, так как теперь он охотится за данными банковских карт, которые проходят через зараженные платежные терминалы.

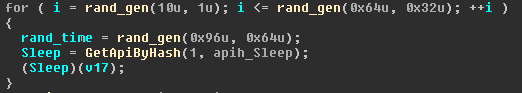

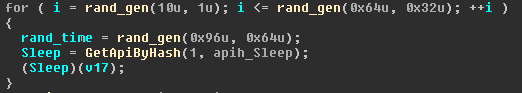

Исследователи рассказывают, что Neutrino не сразу начинает активность в зараженной системе. Проникнув в операционную систему POS-терминала, малварь выжидает некоторое время с помощью API Sleep. По всей видимости, это сделано для обхода песочниц с коротким периодом времени работы. Сколько именно продлится этот «сон», решает генератор псевдослучайных чисел.

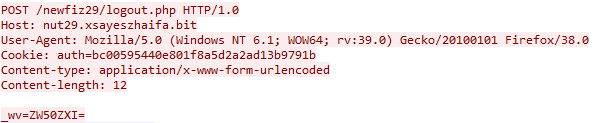

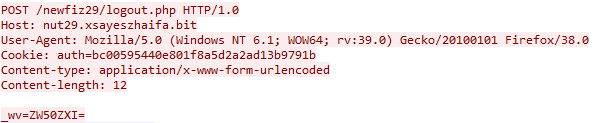

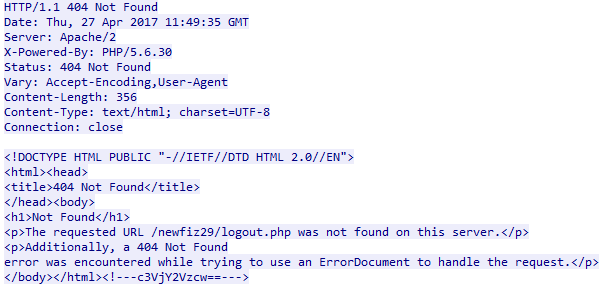

Если ничего подозрительного не обнаружено, Neutrino связывается с управляющими серверами, адреса которых хранятся в его теле в формате Base64. Связь устанавливается с помощью POST-запросов, где в качестве тела запроса выступает закодированная в Base64 строка «enter» (ZW50ZXI=). Как и все дальнейшие подобные запросы, команда предваряется префиксом «_wv=».

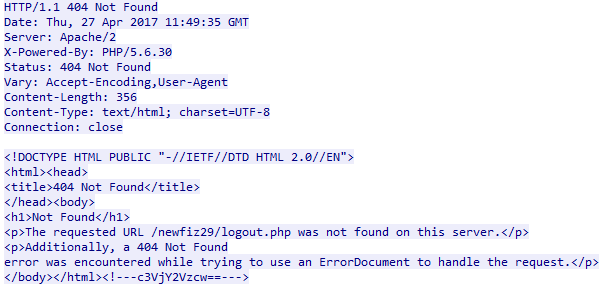

Интересно, что в качестве ответа сервер всегда возвращает 404, однако в конце располагается закодированный все в том же Base64 ответ c3VjY2Vzcw== («success» в данном случае). Если данная строка получена, данный управляющий сервер считается активным.

Наладив связь с управляющим сервером, малварь способна не только похищать данные банковских карт, но скачивать и запускать произвольные файлы, делать снимки экрана, искать запущенные процессы, вносить изменения в реестр, находить файлы на зараженной машине и отправлять их на сервер злоумышленников, туннелировать трафик.

«Neutrino в очередной раз служит подтверждением тому, что кибеугрозы постоянно эволюционируют. Новые версии известных зловредов становятся сложнее, их функциональность расширяется, а “аппетиты” растут. И по мере того, как число различных цифровых устройств увеличивается, области распространения вредоносного ПО также становятся шире. В таких условиях проактивная надежная защита от всего многообразия киберугроз нужна как никогда прежде», – рассказывает Сергей Юнаковский, антивирусный аналитик «Лаборатории Касперского».

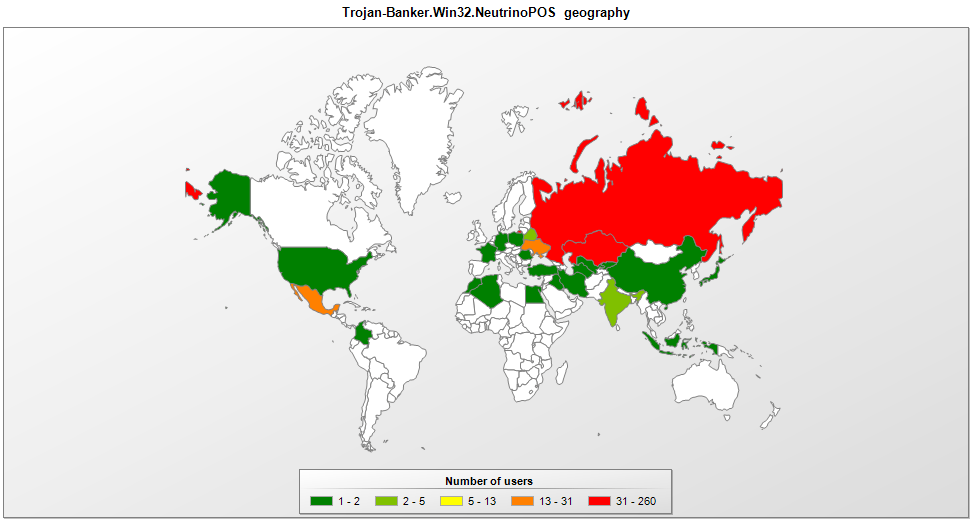

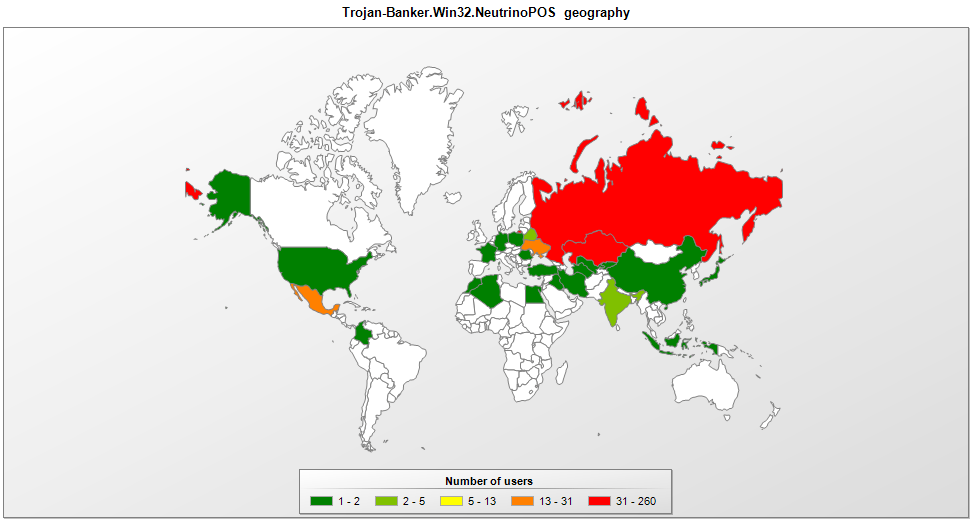

По данным исследователей, Neutrino для PoS-терминалов активно распространяется в России, на которую пришлась четверть всех попыток проникновения в корпоративные системы. Также малварь атакует Алжир, Казахстан, Украину и Египет. Приблизительно 10% всех попыток заражений приходится на предприятия малого бизнеса.

Источник -

Neutrino уже давно «знаком» специалистами и неоднократно менял свои функции и методы распространения. Однако Neutrino для POS-терминалов – нетипичная версия для данного вредоноса, так как теперь он охотится за данными банковских карт, которые проходят через зараженные платежные терминалы.

Исследователи рассказывают, что Neutrino не сразу начинает активность в зараженной системе. Проникнув в операционную систему POS-терминала, малварь выжидает некоторое время с помощью API Sleep. По всей видимости, это сделано для обхода песочниц с коротким периодом времени работы. Сколько именно продлится этот «сон», решает генератор псевдослучайных чисел.

Если ничего подозрительного не обнаружено, Neutrino связывается с управляющими серверами, адреса которых хранятся в его теле в формате Base64. Связь устанавливается с помощью POST-запросов, где в качестве тела запроса выступает закодированная в Base64 строка «enter» (ZW50ZXI=). Как и все дальнейшие подобные запросы, команда предваряется префиксом «_wv=».

Интересно, что в качестве ответа сервер всегда возвращает 404, однако в конце располагается закодированный все в том же Base64 ответ c3VjY2Vzcw== («success» в данном случае). Если данная строка получена, данный управляющий сервер считается активным.

Наладив связь с управляющим сервером, малварь способна не только похищать данные банковских карт, но скачивать и запускать произвольные файлы, делать снимки экрана, искать запущенные процессы, вносить изменения в реестр, находить файлы на зараженной машине и отправлять их на сервер злоумышленников, туннелировать трафик.

«Neutrino в очередной раз служит подтверждением тому, что кибеугрозы постоянно эволюционируют. Новые версии известных зловредов становятся сложнее, их функциональность расширяется, а “аппетиты” растут. И по мере того, как число различных цифровых устройств увеличивается, области распространения вредоносного ПО также становятся шире. В таких условиях проактивная надежная защита от всего многообразия киберугроз нужна как никогда прежде», – рассказывает Сергей Юнаковский, антивирусный аналитик «Лаборатории Касперского».

По данным исследователей, Neutrino для PoS-терминалов активно распространяется в России, на которую пришлась четверть всех попыток проникновения в корпоративные системы. Также малварь атакует Алжир, Казахстан, Украину и Египет. Приблизительно 10% всех попыток заражений приходится на предприятия малого бизнеса.

Источник -