Хайл гидра господа и дамы (Я все еще не нацист). Как трахать ОС вы уже знаете, но к сожалению только в теории. На практике же ваши знания не систематизированы и вы будете жестко тупить (Поверьте моему опыту). Чтобы исправить этот неприятный пробел в вашем образовании и была создана эта ОС под названием Metasploitable. Давно вышла третья версия ос для битья, но я все еще использую вторую версию, поэтому о ней и расскажу. По сути, это виртуальная машина Ubuntu но с дохрена и больше уязвимостями, именно поэтому я провел анологию с боксерской грушой, ибо "бить" эту ос можно сколько влезет, а вот защишаться и дать сдачи она не может. Но щас не об этом, перейдем к установке

Скачать можно . С установкой думаю разберетесь, если что файл .vmdk это виртуальный диск а не образ системы. Хотя дабы избежать лишних вопросов и установку расскажу на примере virtualbox. И так, по очереди нажимаете:

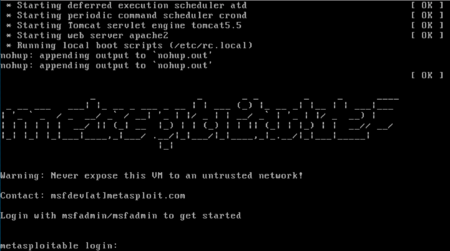

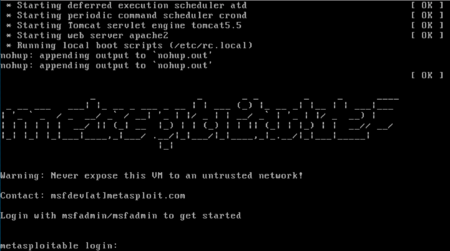

Создать - Имя <имя ос>: Тип линукс версия тоже просто линукс . Дальше все как всегда кроме создания виртуального диска, вместо создания выберите использовать существующий и выбираете файл с расширенем vmdk из архива, который вы разумеется предусмотрительно разархивировали (Надеюсь). И по принципу далее, далее, далее завершайте установку. Дальше запускаем нашу боксерсую грушу. Логин msfadmin, пароль собственно тоже (msfadmin).

Можно для приличия узнать ip командой ifconfig. Теперь можно приступить к тренировкам. По классике жанра для насилования хостов первым дело надо натравить на него nmap, дабы не нарушать негласные правила ИБ.

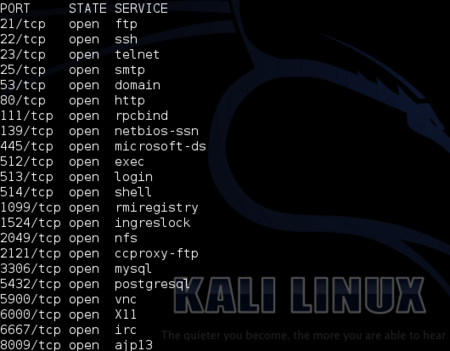

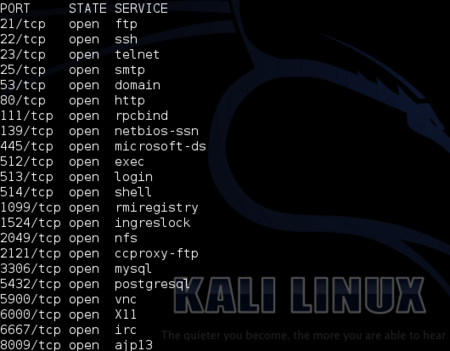

После nmap мы увидим дохрена и больше открытых портов и столько же методов взлома

А ведь это только nmap, и с каждым шагом уязвимостей будет больше, так что скучно не будет. Например порты 512, 513, 514 или службы "r" (от reemot "удаленное") в обычных серверах используются для настройки удаленного администрирования, но тут они настроены неправильно и к ним можно подлючится вообще с любого хоста. Но для начала убедитесь что на вашей атакующей системе установлен rsh-client, и потом введите команду "rlogin -l root 10.0.2.15" (это в моем слуаче, а вы введите ip адресс атакуемой системы metasplotable). И все, вы получите рут доступ к машине. Напоминаю еще раз, такой простейший трюк не прокатит с нормальными хостами (которые настраивали не дебилы), и эта система нужна тупо чтобы набить руку, но не стоит отчаиватся, если с ней справитесь то и тупить на практике не будете. На этом пожалуй все

И хотелось бы напомнить, что статья написана только для ознокомления, и вообще все это фотошоп, монтаж, бред, бдсм и другие умные слова. А автор писал под диктовку высших сил, и в душе не ебет че только что произошло, вот.

А с вами в эти прекрасные 5 минут был ваш надеюсь любимый чумной доктор, всем здорвья, и не забывайте одевать на голову презерватив, перед тем как что то пентестить. Предохраняйтесь короче. Пока

P.s. Многоуважемый кое кто решил углубится в веб (Не вебкам а веб программировнаие), но хотелось бы сказать ему не забывать про статейки и контент, вот. Теперь точно ариведерчи

P.p.s. Ссылка на документацию - в этот раз без перевода

Скачать можно . С установкой думаю разберетесь, если что файл .vmdk это виртуальный диск а не образ системы. Хотя дабы избежать лишних вопросов и установку расскажу на примере virtualbox. И так, по очереди нажимаете:

Создать - Имя <имя ос>: Тип линукс версия тоже просто линукс . Дальше все как всегда кроме создания виртуального диска, вместо создания выберите использовать существующий и выбираете файл с расширенем vmdk из архива, который вы разумеется предусмотрительно разархивировали (Надеюсь). И по принципу далее, далее, далее завершайте установку. Дальше запускаем нашу боксерсую грушу. Логин msfadmin, пароль собственно тоже (msfadmin).

Можно для приличия узнать ip командой ifconfig. Теперь можно приступить к тренировкам. По классике жанра для насилования хостов первым дело надо натравить на него nmap, дабы не нарушать негласные правила ИБ.

После nmap мы увидим дохрена и больше открытых портов и столько же методов взлома

А ведь это только nmap, и с каждым шагом уязвимостей будет больше, так что скучно не будет. Например порты 512, 513, 514 или службы "r" (от reemot "удаленное") в обычных серверах используются для настройки удаленного администрирования, но тут они настроены неправильно и к ним можно подлючится вообще с любого хоста. Но для начала убедитесь что на вашей атакующей системе установлен rsh-client, и потом введите команду "rlogin -l root 10.0.2.15" (это в моем слуаче, а вы введите ip адресс атакуемой системы metasplotable). И все, вы получите рут доступ к машине. Напоминаю еще раз, такой простейший трюк не прокатит с нормальными хостами (которые настраивали не дебилы), и эта система нужна тупо чтобы набить руку, но не стоит отчаиватся, если с ней справитесь то и тупить на практике не будете. На этом пожалуй все

И хотелось бы напомнить, что статья написана только для ознокомления, и вообще все это фотошоп, монтаж, бред, бдсм и другие умные слова. А автор писал под диктовку высших сил, и в душе не ебет че только что произошло, вот.

А с вами в эти прекрасные 5 минут был ваш надеюсь любимый чумной доктор, всем здорвья, и не забывайте одевать на голову презерватив, перед тем как что то пентестить. Предохраняйтесь короче. Пока

P.s. Многоуважемый кое кто решил углубится в веб (Не вебкам а веб программировнаие), но хотелось бы сказать ему не забывать про статейки и контент, вот. Теперь точно ариведерчи

P.p.s. Ссылка на документацию - в этот раз без перевода

Последнее редактирование: