K

klobald

Original poster

Что такое фишинг?

Этот метод представляет собой сочетание социальной инженерии и компьютерных навыков, целью является качественная маскировка под какую-либо авторитетную организацию, чтобы заставить пользователя выполнить определенные действия. Фишинг можно использовать по-разному, рассмотрим различные подходы и способы защиты от них.

Примеры

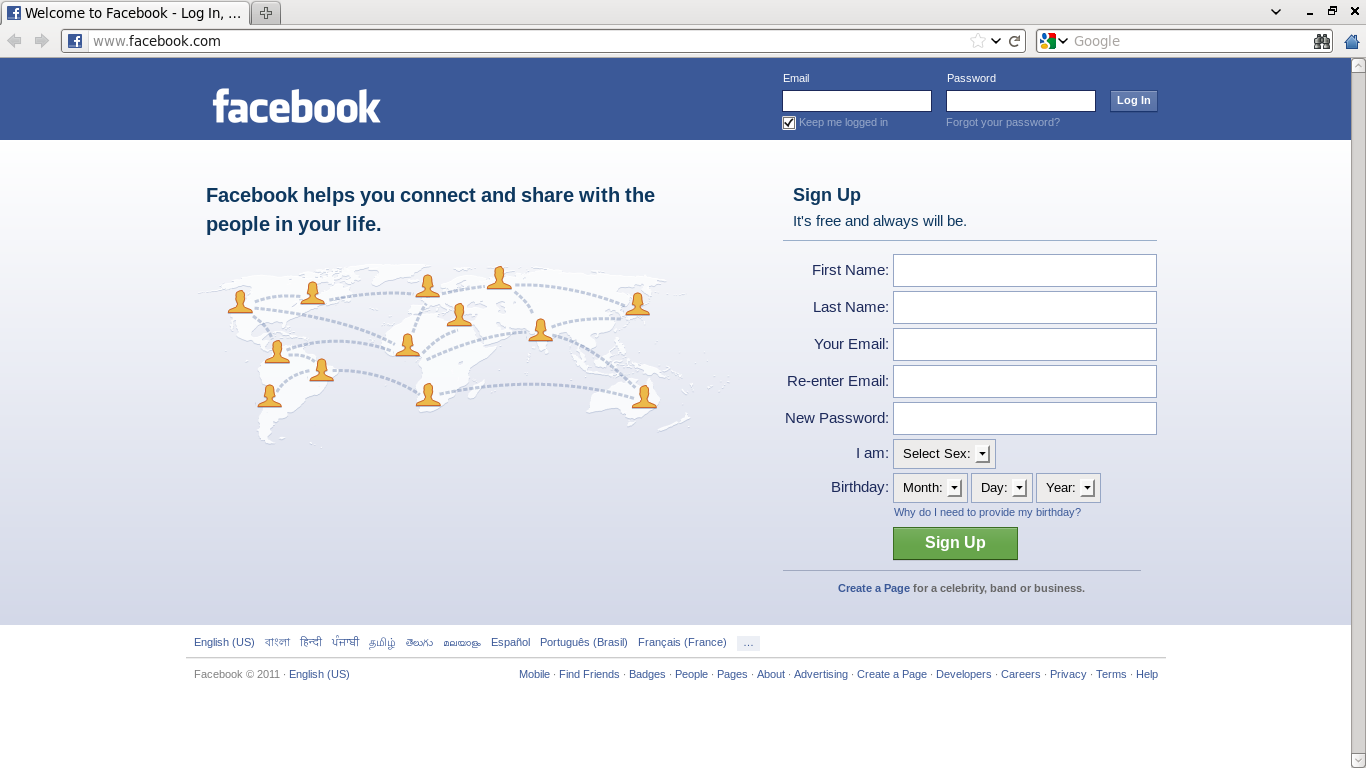

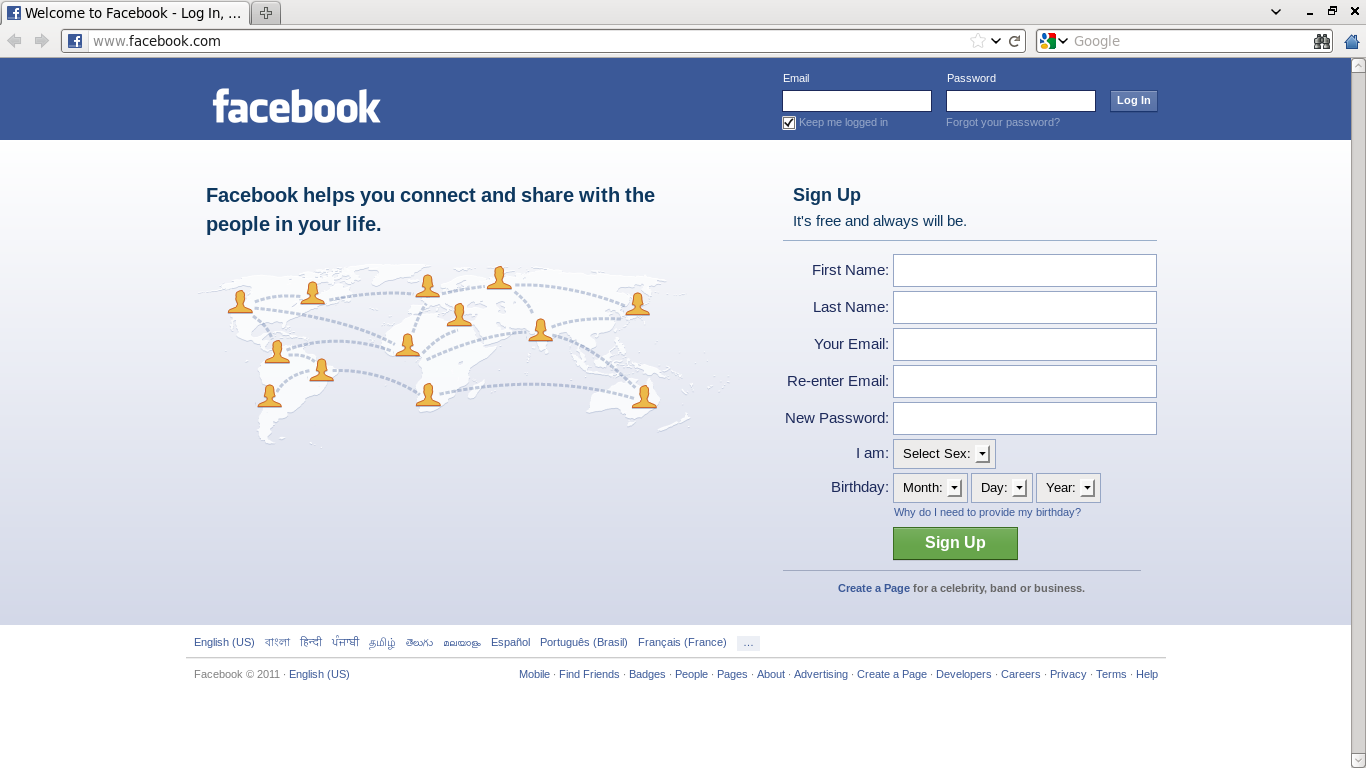

Возьмем в качестве примера популярную социальную сеть «Facebook». Допустим, хакер создал страницу, которая идеально похожа на страницу входа в систему «Facebook», но изменил ее URL-адрес. Например, fakebook.com или faecbook.com или любой другой URL-адрес, который очень похож на оригинальный. Пользователь, попадая на такую страницу, может не обратить внимания на неверный адрес страницы из-за схожего написания адреса страницы с оригиналом. И может принять данную фишинговую страницу за настоящую страницу входа в «Facebook», и без опаски воспользуется регистрационной формой для входа в систему.

Таким образом, пользователь, который не заметил разницы и воспользовался поддельной страницей, мог ввести свои регистрационные данные и дать доступ мошеннику к своему аккаунту. Одновременно с этим, для сокрытия мошенничества, пользователь будет перенаправлен на исходную страницу «Facebook».

Рассмотрим возможный пример из жизни: Игорь работает программистом и написал программу, позволяющую получить доступ к регистрационным данным пользователя. Затем он создает поддельную страницу входа в социальную сеть «Facebook», содержащую вредоносную программу, и размещает ее на «. У Игоря есть друг Павел. И Игорь отсылает Павлу сообщение: «Привет, Паша, я нашел способ легкого заработка в интернете. Ты обязательно должен его увидеть на . Павел переходит по ссылке и видит перед собой стандартную страницу входа в систему «Facebook». Как обычно, он вводит свои имя пользователя и пароль. Теперь все регистрационные данные пересылаются Игорю, а Павел перенаправляется на страницу с советами по заработку денег в сети интернет « money-online.html». Вот и все, аккаунт Павла в «Facebook» был взломан.

Введение

Теперь поговорим подробнее о инструментах и тактике фишинга. Сразу определимся, что основным вектором фишинг-атаки является вредоносный веб-сайт, грамотно (или нет) маскирующийся под легитимный. Такого рода маскировка осуществляется при помощи HTML, CSS и javascript, и результат, поверьте, может удивить вас — часто злоумышленникам удается создать точную копию популярного безобидного сайта. Следующим шагом будет попытка заставить пользователя посетить именно его сайт вместо настоящего. Это не так просто, как может казаться: есть несколько способов, о них поговорим чуть позже.

Также киберпреступникам стоит помнить о том, чтобы их сайт не был обнаружен властями или владельцами сайта, под который они пытаются замаскировать свой. Чтобы избежать обнаружения и охватить как можно большую аудиторию, фишеры используют в основном спам. Спам-письма часто отправляются с помощью бот-сети, поэтому маловероятно, что злоумышленники в таких случаях будут найдены властями. Часто спамеры располагают базами данных адресатов, им важно знать, клиентом какой организации является тот или иной пользователь, это позволит провести таргетированную атаку и сделать ее более эффективной.

Инструменты и тактика

В арсенале злоумышленников есть множество способов, которые позволяют обмануть пользователей и заставить их думать, что они посещают легитимный сайт. Обычно спам-письмо отправляется клиенту какой-либо организации, оно содержит гиперссылку, которая якобы ссылается на абсолютно безобидный сайт, например .

Однако гиперссылка указывает на IP-адрес вместо имени домена. Маловероятно, что обычный клиент обратит на это внимание, отсюда и возникает этот хакерский трюк. Когда пользователь нажимает на rnpany.com, его трафик перенаправляется на вредоносный веб-сайт, который идентичен оригиналу.

Установка вредоносной программы

Установка вредоносной программы — еще один вариант для злоумышленника. Эта программа может присвоить безобидному домену вредоносный IP-адрес, изменив файл hosts. Либо же зловред может использовать уязвимость в браузере жертвы для того, чтобы пользователь подключился к вредоносному сайту.

Тем не менее, такой сценарий представляется маловероятным, так как если хакер установит вредоносную программу на компьютер жертвы, ему вовсе не требуется прибегать к фишингу. Он вполне может использовать ее в качестве кейлоггера и таким образом собрать все пароли и учетные данные жертвы.

Регистрация похожего домена

Еще есть вероятность, что злоумышленник зарегистрирует похожее на легитимное доменное имя в надежде, что пользователь ошибется при вводе этого адреса в строку браузера. Например, вредоносный веб-сайт может быть зарегистрирован на , учитывая, что подлинный сайт . Если пользователь ошибется, то попадет на вредоносный сайт. Также киберпреступник может закодировать URL-адрес так, чтобы он казался идентичным настоящему.

Атаки на организации

Очень распространенная процедура фишинга состоит из следующих этапов:

С этого момента злоумышленник автоматизирует процедуру отправки спам-писем, которые кажутся вполне легитимными, приходящими с подлинного сервера. Этот метод обычно используется организованными группами киберпреступников, нацеленными на большое количество известных организаций, а не на отдельных лиц.

Перенаправление портов

Перенаправление портов — очень эффективный вариант для злоумышленников, которые не хотят устанавливать руткиты на взломанные веб-серверы. Используя уязвимость на сервере, можно установить инструмент перенаправления портов, который будет прозрачно перенаправлять весь трафик на вредоносный сервер в другой стране. Преступник начинает отправлять спам-письма, пользователи нажимают на ссылку — дело сделано.

Не попасться на фишинг — вопрос здравого смысла. Серьезная организация вроде банка никогда не будет отправлять вам электронное письмо с просьбой изменить пароль или поделиться своими учетными данными. И если у вас есть сомнения, лучше позвонить им по официальному номеру телефона. Никогда не нажимайте на ссылки в сомнительных письмах, и вы будете в безопасности. Если же есть непреодолимое желание перейти по ссылке, можно сделать это на виртуальной машине.

Как создать фишинг страницу?

Изначально утилита Ngrok создавалась для разработчиков, чтобы поднять свой локальный сервис. Но мы будем ее использовать в своем направлении

Иногда бывают такие ситуации, когда есть доступ к сети или у вас есть связь с целью, то можно с помощью утилиты Ngrok можно решить эту проблему. Вообще она создавалась для хороших целей, чтобы разработчики имели возможность поднять свой локальный сервис и показать другим людям без постороннего хостинга.

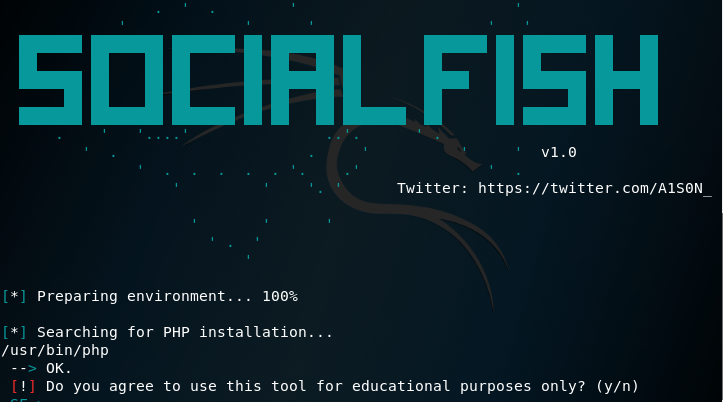

Поверх Ngrok мы установим инструмент для создания фишинговых страниц SocialFish. Таким образом, можно поднять свой собственный сервис с фишинговыми страницами.

Установка

Для начала необходимо установить SocialFish. Выполняем команды, все операции проводились на Kali Linux:

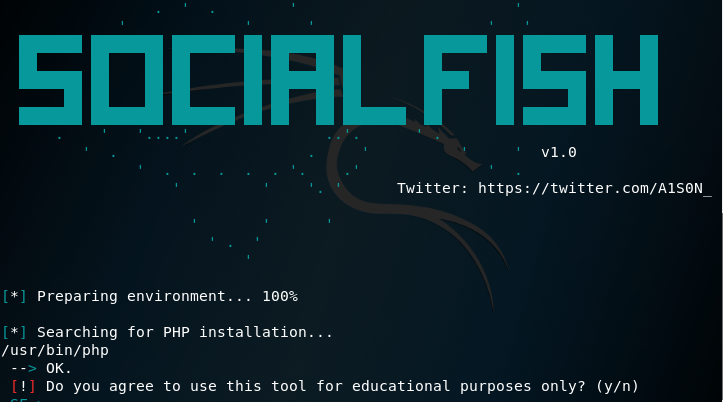

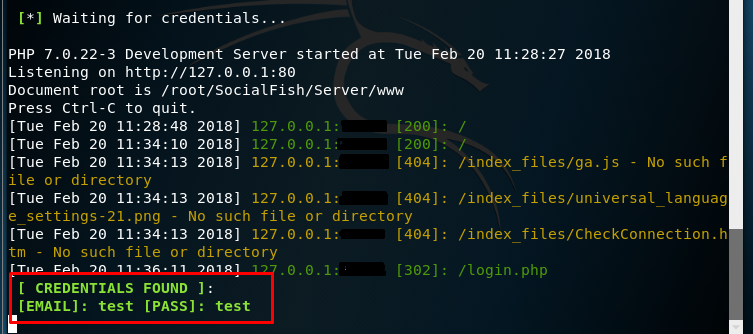

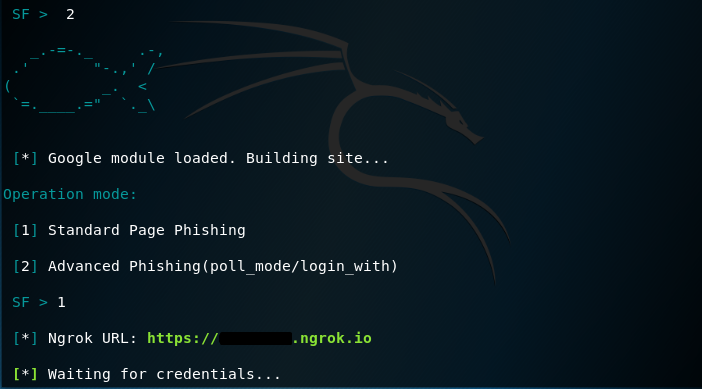

После установки будет такая картина:

Для дальнейшего использования вам необходимо согласиться, что вы будете использовать утилиту только в образовательных целях. Поэтому я не несу никакой ответственности, а все описанное в статье предоставлено исключительно в образовательных целях.

Как создать фишинговую страницу Gmail?

На примере рассмотрим создание фишинг страницы gmail. Для этого выбираем в меню "Select an Option" 2, а потом выбираем Standart Page Fishing в меню Operation Mode. Стоит заметить, что есть возможность выбрать Advance Page Fishing с более детальными настройками и возможность редактирования poll_mode/login_with. После выбора получаем ссылку, которую можно использовать для дальнейших действий.

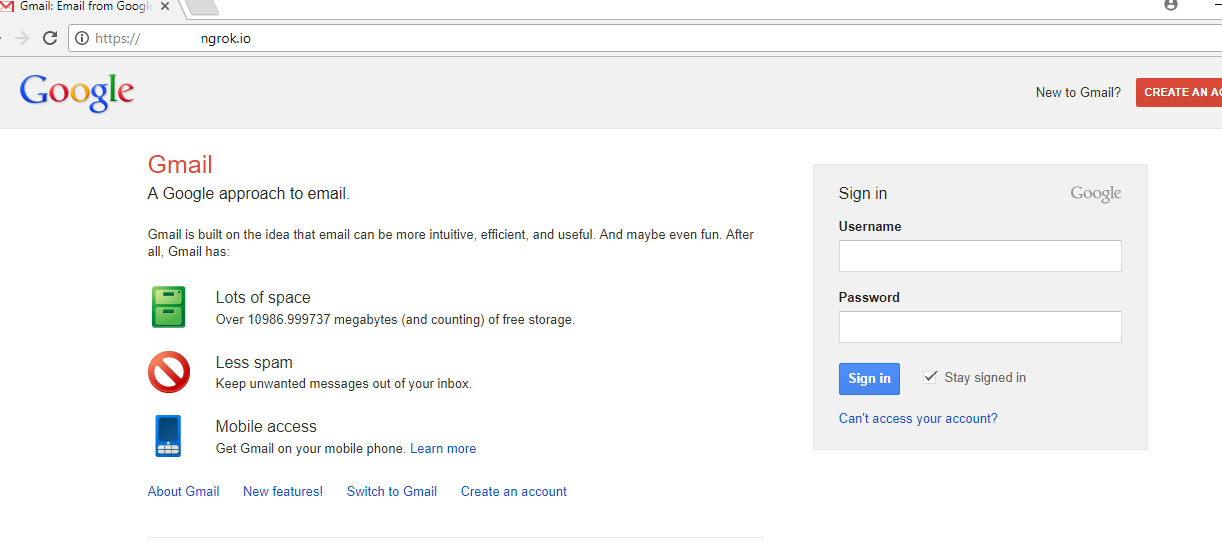

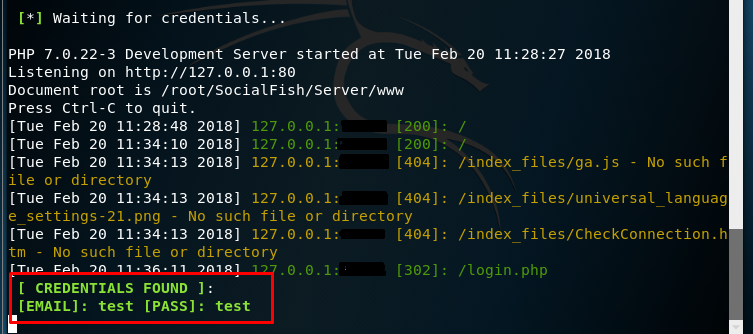

Тестирование происходило на машине с Windows 10. Ссылка имеет формат с протоколом https, но иконка дополнительно не подсвечивается. Можно заметить, что форма выглядит достаточно правдоподобно. После ввода данных происходит переадресация в поиск Google, а данные для регистрации попадают к нам.

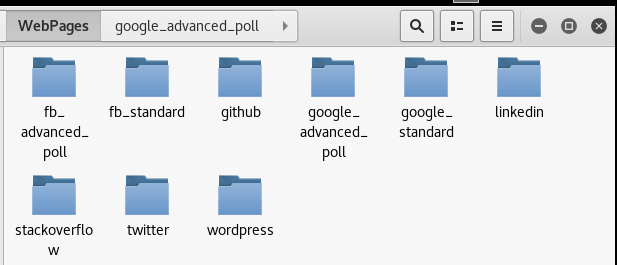

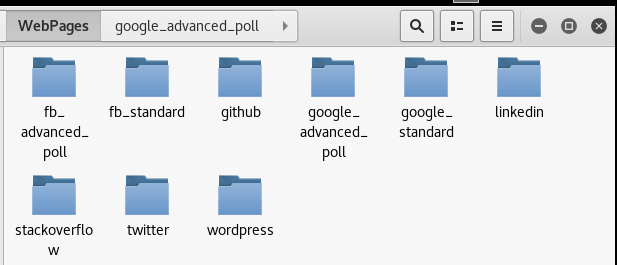

Следует отметить, что все файлы можно посмотреть в корневой директории SocialFish. Таким образом можно дополнительно поиграться с редиректами и другими настройками. Это может помочь в исключительных ситуациях, когда нужно сделать идеальную страницу и чтобы после авторизации пользователь попадал в настоящую Gmail почту.

Заключение

С таким инструментом можно проводить хорошие атаки. Если еще использовать подменный сервис DNS или изменить ссылки на более правдоподобные, то будет очень круто. Я думаю идею вы поняли, используйте в правильных целях.

Этот метод представляет собой сочетание социальной инженерии и компьютерных навыков, целью является качественная маскировка под какую-либо авторитетную организацию, чтобы заставить пользователя выполнить определенные действия. Фишинг можно использовать по-разному, рассмотрим различные подходы и способы защиты от них.

Примеры

Возьмем в качестве примера популярную социальную сеть «Facebook». Допустим, хакер создал страницу, которая идеально похожа на страницу входа в систему «Facebook», но изменил ее URL-адрес. Например, fakebook.com или faecbook.com или любой другой URL-адрес, который очень похож на оригинальный. Пользователь, попадая на такую страницу, может не обратить внимания на неверный адрес страницы из-за схожего написания адреса страницы с оригиналом. И может принять данную фишинговую страницу за настоящую страницу входа в «Facebook», и без опаски воспользуется регистрационной формой для входа в систему.

Таким образом, пользователь, который не заметил разницы и воспользовался поддельной страницей, мог ввести свои регистрационные данные и дать доступ мошеннику к своему аккаунту. Одновременно с этим, для сокрытия мошенничества, пользователь будет перенаправлен на исходную страницу «Facebook».

Рассмотрим возможный пример из жизни: Игорь работает программистом и написал программу, позволяющую получить доступ к регистрационным данным пользователя. Затем он создает поддельную страницу входа в социальную сеть «Facebook», содержащую вредоносную программу, и размещает ее на «. У Игоря есть друг Павел. И Игорь отсылает Павлу сообщение: «Привет, Паша, я нашел способ легкого заработка в интернете. Ты обязательно должен его увидеть на . Павел переходит по ссылке и видит перед собой стандартную страницу входа в систему «Facebook». Как обычно, он вводит свои имя пользователя и пароль. Теперь все регистрационные данные пересылаются Игорю, а Павел перенаправляется на страницу с советами по заработку денег в сети интернет « money-online.html». Вот и все, аккаунт Павла в «Facebook» был взломан.

Введение

Теперь поговорим подробнее о инструментах и тактике фишинга. Сразу определимся, что основным вектором фишинг-атаки является вредоносный веб-сайт, грамотно (или нет) маскирующийся под легитимный. Такого рода маскировка осуществляется при помощи HTML, CSS и javascript, и результат, поверьте, может удивить вас — часто злоумышленникам удается создать точную копию популярного безобидного сайта. Следующим шагом будет попытка заставить пользователя посетить именно его сайт вместо настоящего. Это не так просто, как может казаться: есть несколько способов, о них поговорим чуть позже.

Также киберпреступникам стоит помнить о том, чтобы их сайт не был обнаружен властями или владельцами сайта, под который они пытаются замаскировать свой. Чтобы избежать обнаружения и охватить как можно большую аудиторию, фишеры используют в основном спам. Спам-письма часто отправляются с помощью бот-сети, поэтому маловероятно, что злоумышленники в таких случаях будут найдены властями. Часто спамеры располагают базами данных адресатов, им важно знать, клиентом какой организации является тот или иной пользователь, это позволит провести таргетированную атаку и сделать ее более эффективной.

Инструменты и тактика

В арсенале злоумышленников есть множество способов, которые позволяют обмануть пользователей и заставить их думать, что они посещают легитимный сайт. Обычно спам-письмо отправляется клиенту какой-либо организации, оно содержит гиперссылку, которая якобы ссылается на абсолютно безобидный сайт, например .

Однако гиперссылка указывает на IP-адрес вместо имени домена. Маловероятно, что обычный клиент обратит на это внимание, отсюда и возникает этот хакерский трюк. Когда пользователь нажимает на rnpany.com, его трафик перенаправляется на вредоносный веб-сайт, который идентичен оригиналу.

Установка вредоносной программы

Установка вредоносной программы — еще один вариант для злоумышленника. Эта программа может присвоить безобидному домену вредоносный IP-адрес, изменив файл hosts. Либо же зловред может использовать уязвимость в браузере жертвы для того, чтобы пользователь подключился к вредоносному сайту.

Тем не менее, такой сценарий представляется маловероятным, так как если хакер установит вредоносную программу на компьютер жертвы, ему вовсе не требуется прибегать к фишингу. Он вполне может использовать ее в качестве кейлоггера и таким образом собрать все пароли и учетные данные жертвы.

Регистрация похожего домена

Еще есть вероятность, что злоумышленник зарегистрирует похожее на легитимное доменное имя в надежде, что пользователь ошибется при вводе этого адреса в строку браузера. Например, вредоносный веб-сайт может быть зарегистрирован на , учитывая, что подлинный сайт . Если пользователь ошибется, то попадет на вредоносный сайт. Также киберпреступник может закодировать URL-адрес так, чтобы он казался идентичным настоящему.

Атаки на организации

Очень распространенная процедура фишинга состоит из следующих этапов:

- Сканирование веб-серверов на уязвимости;

- Компрометация уязвимых серверов;

- Установка руткита;

- Загрузка фишингового сайта и массовых спам-инструментов.

С этого момента злоумышленник автоматизирует процедуру отправки спам-писем, которые кажутся вполне легитимными, приходящими с подлинного сервера. Этот метод обычно используется организованными группами киберпреступников, нацеленными на большое количество известных организаций, а не на отдельных лиц.

Перенаправление портов

Перенаправление портов — очень эффективный вариант для злоумышленников, которые не хотят устанавливать руткиты на взломанные веб-серверы. Используя уязвимость на сервере, можно установить инструмент перенаправления портов, который будет прозрачно перенаправлять весь трафик на вредоносный сервер в другой стране. Преступник начинает отправлять спам-письма, пользователи нажимают на ссылку — дело сделано.

Не попасться на фишинг — вопрос здравого смысла. Серьезная организация вроде банка никогда не будет отправлять вам электронное письмо с просьбой изменить пароль или поделиться своими учетными данными. И если у вас есть сомнения, лучше позвонить им по официальному номеру телефона. Никогда не нажимайте на ссылки в сомнительных письмах, и вы будете в безопасности. Если же есть непреодолимое желание перейти по ссылке, можно сделать это на виртуальной машине.

Как создать фишинг страницу?

Изначально утилита Ngrok создавалась для разработчиков, чтобы поднять свой локальный сервис. Но мы будем ее использовать в своем направлении

Иногда бывают такие ситуации, когда есть доступ к сети или у вас есть связь с целью, то можно с помощью утилиты Ngrok можно решить эту проблему. Вообще она создавалась для хороших целей, чтобы разработчики имели возможность поднять свой локальный сервис и показать другим людям без постороннего хостинга.

Поверх Ngrok мы установим инструмент для создания фишинговых страниц SocialFish. Таким образом, можно поднять свой собственный сервис с фишинговыми страницами.

Установка

Для начала необходимо установить SocialFish. Выполняем команды, все операции проводились на Kali Linux:

Код:

$ sudo git clone https://github.com/UndeadSec/SocialFish.git

$ cd SocialFish/

$ sudo pip install -r requirements.txt

$ sudo chmod +x SocialFish.py

$ python SocialFish.pyПосле установки будет такая картина:

Для дальнейшего использования вам необходимо согласиться, что вы будете использовать утилиту только в образовательных целях. Поэтому я не несу никакой ответственности, а все описанное в статье предоставлено исключительно в образовательных целях.

Как создать фишинговую страницу Gmail?

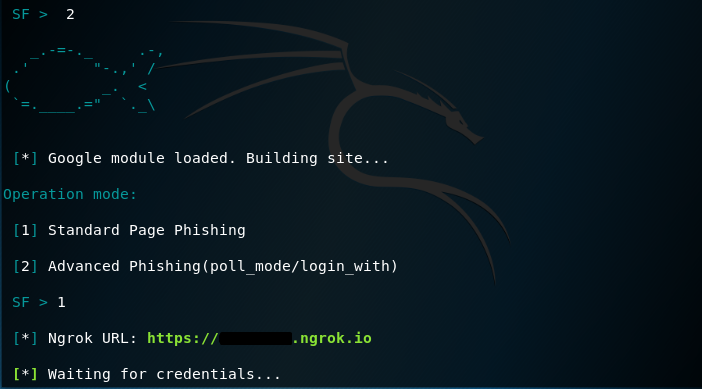

На примере рассмотрим создание фишинг страницы gmail. Для этого выбираем в меню "Select an Option" 2, а потом выбираем Standart Page Fishing в меню Operation Mode. Стоит заметить, что есть возможность выбрать Advance Page Fishing с более детальными настройками и возможность редактирования poll_mode/login_with. После выбора получаем ссылку, которую можно использовать для дальнейших действий.

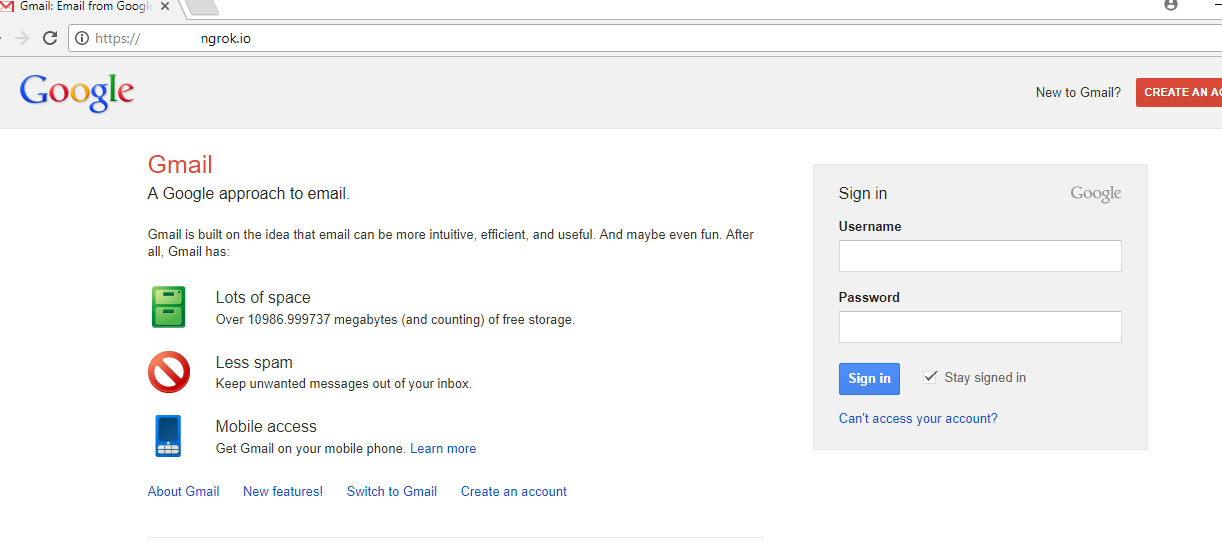

Тестирование происходило на машине с Windows 10. Ссылка имеет формат с протоколом https, но иконка дополнительно не подсвечивается. Можно заметить, что форма выглядит достаточно правдоподобно. После ввода данных происходит переадресация в поиск Google, а данные для регистрации попадают к нам.

Следует отметить, что все файлы можно посмотреть в корневой директории SocialFish. Таким образом можно дополнительно поиграться с редиректами и другими настройками. Это может помочь в исключительных ситуациях, когда нужно сделать идеальную страницу и чтобы после авторизации пользователь попадал в настоящую Gmail почту.

Заключение

С таким инструментом можно проводить хорошие атаки. Если еще использовать подменный сервис DNS или изменить ссылки на более правдоподобные, то будет очень круто. Я думаю идею вы поняли, используйте в правильных целях.