Защита информации

Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Интересно Как взломать пароли с помощью флэшки

Как мы все знаем, Windows хранит большинство паролей, которые используются на ежедневной основе, включая пароли мгновенных сообщений, такие как MSN, Yahoo, AOL, Windows messenger и т.д. Наряду с этим Windows также хранит пароли Outlook Express, SMTP, POP , Учетные записи FTP и автозаполнение паролей многих браузеров, таких как IE и Firefox. Существует множество инструментов для...

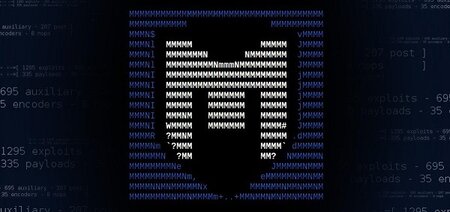

Собираем информации о базах данных PostgreSQL используя Metasploit

Сегодня мы будем изучать различные методы сбора информации о базах данных PostgreSQL с помощью Metasploit. PostgreSQL - это система управления реляционными базами данных с открытым исходным кодом (RDBMS), которая использует язык SQL, наряду со многими другими функциями, для обработки широкого спектра рабочих нагрузок данных. Изначально разработанная для Unix, PostgreSQL работает на всех...

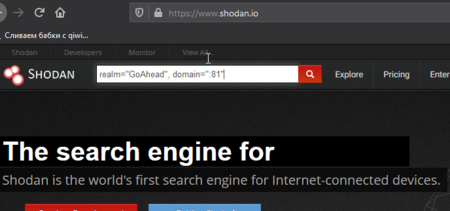

Взлом камер видеонаблюдения через браузер

Все очень легко. Из за огромнейшей дыры в безопасности камеры, можно получить полный доступ к ней . Нужнo лишь две команды. Вписывать их мы будем браузере. Переходим на сайт shodan.io и вбиваем в поиск : realm="GoAhead", domain=":81" После,выбираем нужный нам IP адрес: Я выбрал этот В новой вкладке копируем его сюда и дописываем на конце ":81" так как на фото Далее нам должно высветиться...

Интересно Поддельная точка доступа из ESP8266

Уже давно не секрет (по крайней мере для разбирающих в теме людей), что операторы открытых сетей с доступом к интернету могут легко перехватывать весь идущий через них трафик и получать таким образом различную информацию, в том числе что вы ищете и какие ресурсы посещаете. Хорошо, если ее просто передадут рекламодателям, чтобы изучать спрос на товары и услуги, и на этом все ограничится, но это...

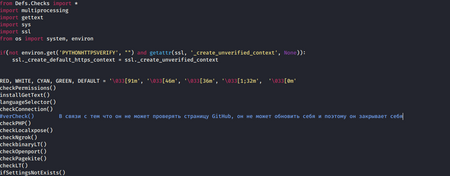

Интересно HIDDENEYE - лучший инструмент для фишинга, удаленный с GitHub

Привет форумчанин! Я уже делал обзор на эту утиллиту, однако случилось то что случилось - HiddenEye была удалена с GitHub. Огорчились многие, даже ваш покорный слуга. Однако не все потеряно. Богом христосом, но оказалось что я предварительно сохранил программу. Теперь я перезаливаю HidenEye, теперь ее точно не удалят) Скачать ее можно тут: https://anonfile.com/p8xcn0t3ob/HiddenEye.tar_gz...

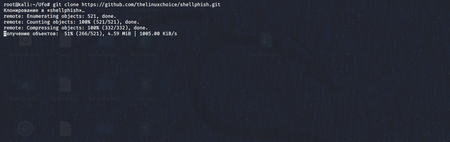

Фишинг на Kali linux/Shellphish/

Привет друзья. Хочу познакомить вас с одим любопытным инструментом для фишинга. Познакомьтесь - Shellphish. А теперь к установке. Шаг первый, клонируем репозиторий - git clone https://github.com/thelinuxchoice/shellphish.git После установки переходим в каталог shellphish - cd shellphish И запускаем - bash shellphish.sh После запуска видим перед собой такую красоту. Выбираем ресурс который...

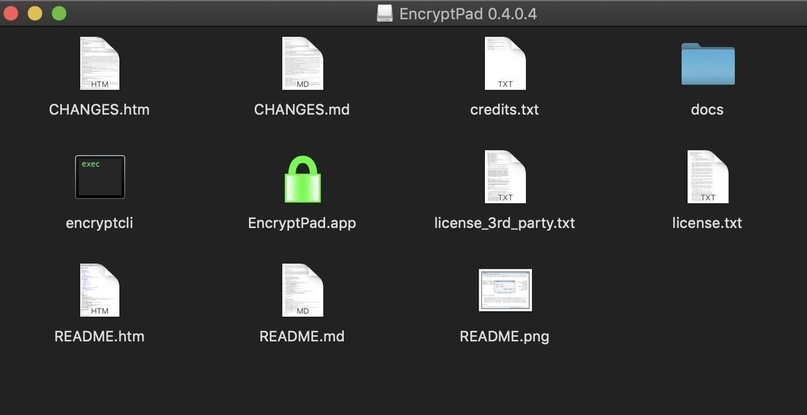

Интересно Шифруем записи, фото и архивы с помощью EncryptPad

EncryptPad — Простое в использование приложение для шифрования текстов,фотографий,архивов с помощью алгоритма криптостойкого шифрования,предоставляя доступ лишь по паролю либо же с файлом ключа Шаг 1. Установите EncryptPad Скачиваем EncryptPad в виде скомпилированного исполняемого файла на веб-сайте EncryptPad , это позволит сразу пользоваться им после загрузки.Выбираем версию для нашей ОС а...

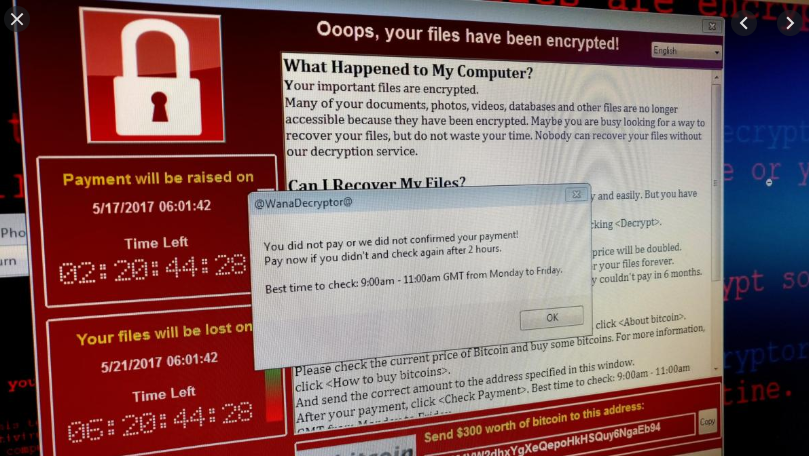

Интересно WannaCry Petya BadRabbit Mrs.Major 2.0

Предоставляю вам вирусы перечисленные в названии! Хотела предупредить что они могут уничтожить ваш ПК Предоставлено людям которые знают что делают WannaCry WannaCry — сетевой червь вымогатель поражающий только ОС Windows.Шифрует все данные на компьютере и просит деньги в биткоинах.В случае неуплаты данные удаляются по истечению недели. Также интересный факт: вирус поразил банковские системы и...

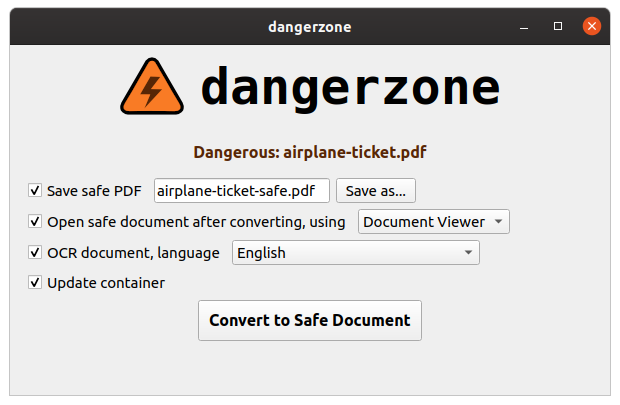

Интересно Dangerzone: Песочница для "подозрительных" документов

Скрипт DangerZone может перевести типы документов приведённых ниже в безопасные PDF файлы PDF ( .pdf) Microsoft Word ( .docx, .doc) Microsoft Excel ( .xlsx, .xls) Microsoft PowerPoint ( .pptx, .ppt) ODF Text ( .odt) ODF Spreadsheet ( .ods) Презентация ODF ( .odp) ODF Графика ( .odg) JPEG ( .jpg, .jpeg) GIF ( .gif) PNG ( .png) TIFF ( .tif, .tiff) УСТАНОВКА Скачать 0.1 для Mac Скачать 0.1...

Интересно lanGhost: взлом компьютера через телеграмм

Что нам потребуется ОС Kali Python3 Доступ к сети жертвы lanGHOST Телеграмм Установка lanGHOST Устанавливает Python sudo apt install python3 python3-pip Cкачиваем IanGHOST c github`а git clone https://github.com/xdavidhu/lanGhost Переходим в директорю cd lanGhost Запускаем sudo ./setup.py Шаг 1 setup.py: Вводим имя сети жертвы Шаг 2 setup.py: Надо создать API ключ.Пишем боту...