Безопасность и анонимность

Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Интересно Мессенджер в 2021: что выбрать?

Думаю каждый сталкивался с вопросом: на какой мессенджер сесть самому,а на какую посадить мать? Вопрос действительно правильный. Ведь нельзя использовать один и тот же мессенджер,а так же учетку в ней для общения в жизни и для незаконных черных дел. У многих людей сложилось мнение,что для всего на свете хватит и одного мессенджера в лице Telegram - убеждая себя в том,что там реализовано...

Интересно ГОД НА УФО, БОТ-ДЕАНОНИМАЙЗЕР, ТЕБЯ ВЗЛОМАЛИ И МНОГОЕ ДРУГОЕ

Привет форумчане) Сегодня будет такой, более менее разговорный "пост", но в нем я вам покажу интересную утиллитку для деанона и расскажу как в теории понять, что вас взломали. А перед тем как начнем, я бы хотел представить спонсора этой статьи (жду сообщений вроде КУДА ТЫ ПРОДАЖНАЯ СУЧКА СКАТИЛСЯ). А именно продавец дедиков или удаленных серверов @Neizvestnost74 в телеграме. Приятный...

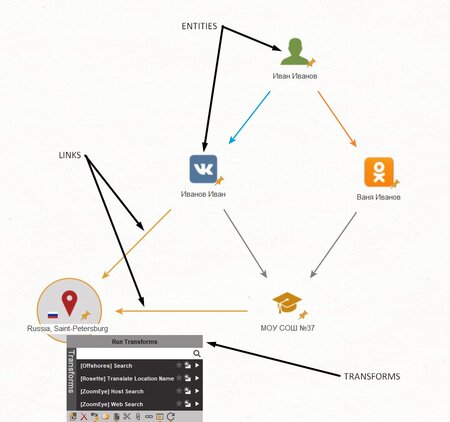

Интересно Maltego XL nulled

При просмотре профилей пользователей соцсетей, невольно задаешься вопросом, а сколько информации лежит в открытых источниках? Понятно, что много. Но как это посчитать? И у кого еще, кроме спецслужб и корпораций уровня Google или Microsoft, есть ресурсы и механизмы, чтобы это систематизировать? Создатели ПО Maltego уверяют — у любого. В этой статье я разберу практические примеры, пробегусь по...

Интересно 5 РЕШЕНИЙ ДЛЯ ЗАЩИТЫ ОТ ХАКЕРОВ - комментарии от хаЦкера

Дамы и господа, добрейший вечерочек Проснулся я утром от ужасной головной боли, пронзающей каждую клетку моего хоть и нерабочего но достаточно интересного органа под названием мозг. Как вы поняли из названия, буду я обсуждать советы по кибербезопасности от крутых дядек специалистов по ИБ. Блядь, вот серьезно, нахуй тут стерлинги? А про АВ я уже говорил, так что пошлем автора тупо в дурку и...

Интересно НЕВИДИМЫЙ IP-LOGGER В СТАТЬЕ TELEGRAPH или ДЕАНОН LVL. 120

Заходим в любой редактор статей, где можно вставлять вложения, прямых ссылок до картинок, видео, GIF - отличный вариант telegra.ph.[/COLOR][/B] Нажимаем кнопку на скрине, и вставляем полную ссылку до получившиеся ссылки-логгера. Дальше осталось только заполнить саму статью и отправить жертве. Я считаю, что данный тип логгера самый безпалевный. Ведь для проведения атаки вам не нужно...

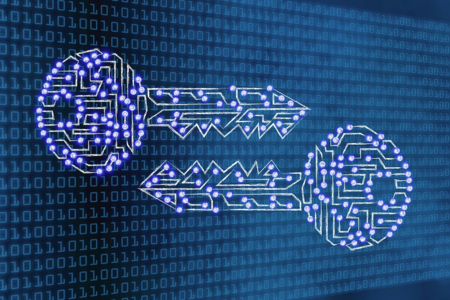

Интересно Криптография для начинающих

Хайл гидра господа. Заренее извиняюсь за отсутствие, были важные дела. Но щас не об этом. Как вам всем уже наверняка растрындели , криптография, это наука которая направлена на защиту информации методом шифрования этой самой информации. В этой статье я не собираюсь делать из вас супер мега крутых криптографов, а лишь расскажу как работает эта наука, зачем она нужна и как бонус покажу вам как...

Интересно Операторы Maze начали публиковать файлы, украденные у компании Canon

Операторы шифровальщика Maze заявляли, что атаковали Canon утром 5 августа и похитили у компании более 10 терабайт данных, включая приватные базы данных. Теперь журналисты издания Bleeping Computer сообщают, что хакеры начали публиковать на своем сайте информацию, ранее похищенную у компании. При этом ранее журналисты считали, что Canon заплатила выкуп злоумышленникам, так как компании за...

Интересно КАК СТАТЬ ХАКЕРОМ? - комментарии от хаЦкера

Привет форумчане! Вот я и вернулся (делаю вид типо я важен для форума). Последнее время я был занят написанием второй версии своего РАТника, а так же поиском утиллит для обзора. И мой читатель через инстаграм скинул мне вот этот пост: Как я вижу, рубрика "комментарии от хаЦкера" тут прижилась, так что представляю вам ее продолжение. Темой сегодняшнего разъеба будет пост и инстаграме. Да...

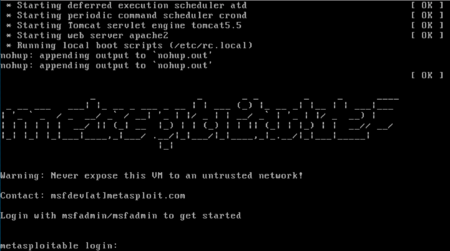

Интересно Боксерская груша хакеров или что такое metasploitable

Хайл гидра господа и дамы (Я все еще не нацист). Как трахать ОС вы уже знаете, но к сожалению только в теории. На практике же ваши знания не систематизированы и вы будете жестко тупить (Поверьте моему опыту). Чтобы исправить этот неприятный пробел в вашем образовании и была создана эта ОС под названием Metasploitable. Давно вышла третья версия ос для битья, но я все еще использую вторую...

Интересно Что такое koadic и почему не metasploit?

Хайл гидра господа и дамы (Спойлер: Я не нацист). В предыдыщей статье я упомянул один интересный фреймворк, предназначенный для взлома... пардон (извиняюсь за свой охуенный французский), конечно же для пост-экспулатации в ОС семейства Windows (Исключительно в целях тестирования разумеется). А теперь немного теории. Фреймворк с открытыми исходниками, предназначенный для постэксплуатации в среде...